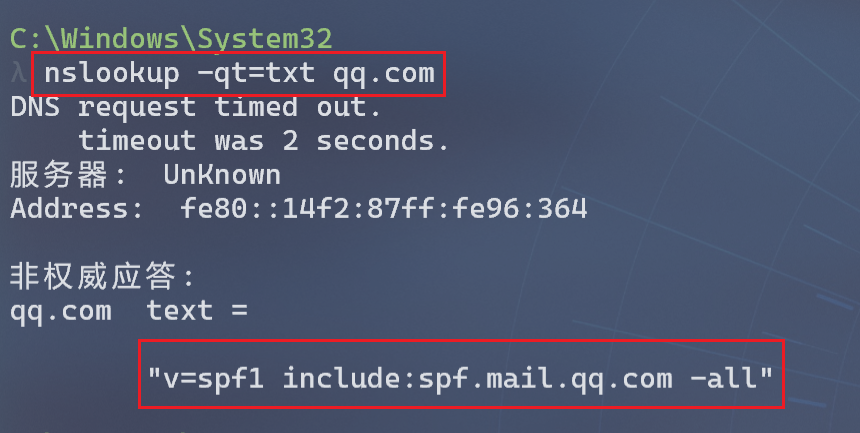

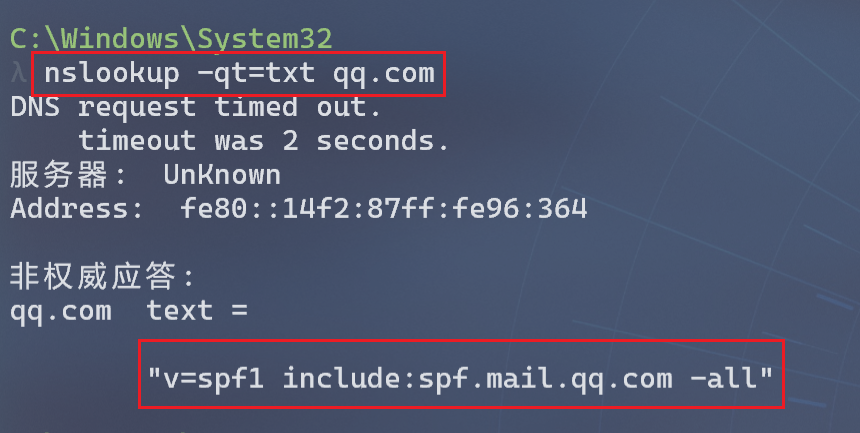

v=spf1:告诉服务器这里包含一条 SPF 记录。每一条 SPF 记录都必须以这个字符串开始。查询SPF方式

ip4:授权 IP 地址。在本例中,SPF 记录告诉服务器,ip4:192.0.2.0 和 ip4:192.0.2.1 被授权代表该域发送电子邮件。

include:examplesender.net:该标记告诉服务器,有哪些第三方组织被授权代表该域发送电子邮件。这个标记表示,被包含域(examplesender.net)的 SPF 记录内容应被检查,此中包含的 IP 地址也应被视为已授权。一条 SPF 记录中可包含多个域,但这个标记仅适用于有效的域。

-all:严格的 SPF 失败处理计谋,表示SPF 记录中未列出的地址没有被授权发送电子邮件并应被拒绝。

~all:软失败,即宽松的SPF 配置,表示未列出的电子邮件将被标记为不安全邮件或垃圾邮件,但仍会被接受;

+all:表示任何服务器都可以代表该域发送电子邮件。

校验关键点:SPF 校验关注的是邮件传输路径,即通过 MAIL FROM 和 Return-Path 字段来验证发送邮件的服务器是否合法。From字段仅用于显示,不影响SPF校验。SPF校验流程

注意:SPF校验是针对 MAIL FROM 字段的,而非 From 字段。

说明:这里以中继服务发送伪造邮件的 SPF 校验作为示例。1、攻击者登录 SMTP 中继邮件服务器:使用aaa@aaa.com登录,并伪造邮件的 From 地址为 bbb@bbb.com,然后发送邮件到 ccc@ccc.com。

由于直接本机发送过于简单,无需讲解。

假设:中继服务邮箱为 aaa@aaa.com,攻击者通过SMTP登录中继服务,伪造 bbb@bbb.com,发送邮件给 ccc@ccc.com。

| 欢迎光临 IT评测·应用市场-qidao123.com技术社区 (https://dis.qidao123.com/) | Powered by Discuz! X3.4 |