hersql是我开源的一款通过http隧道来代理mysql的工具,可以通过http服务来穿透内网的mysql server,地址:github.com/Orlion/hersqlmysql身份认证过程

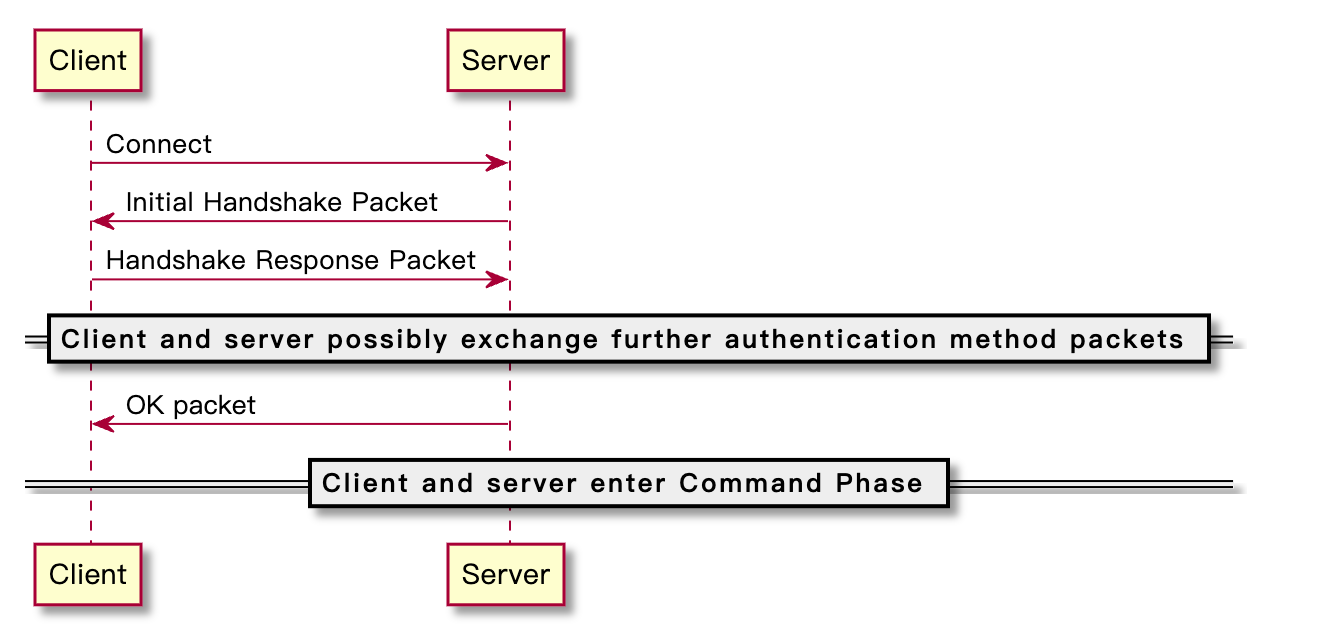

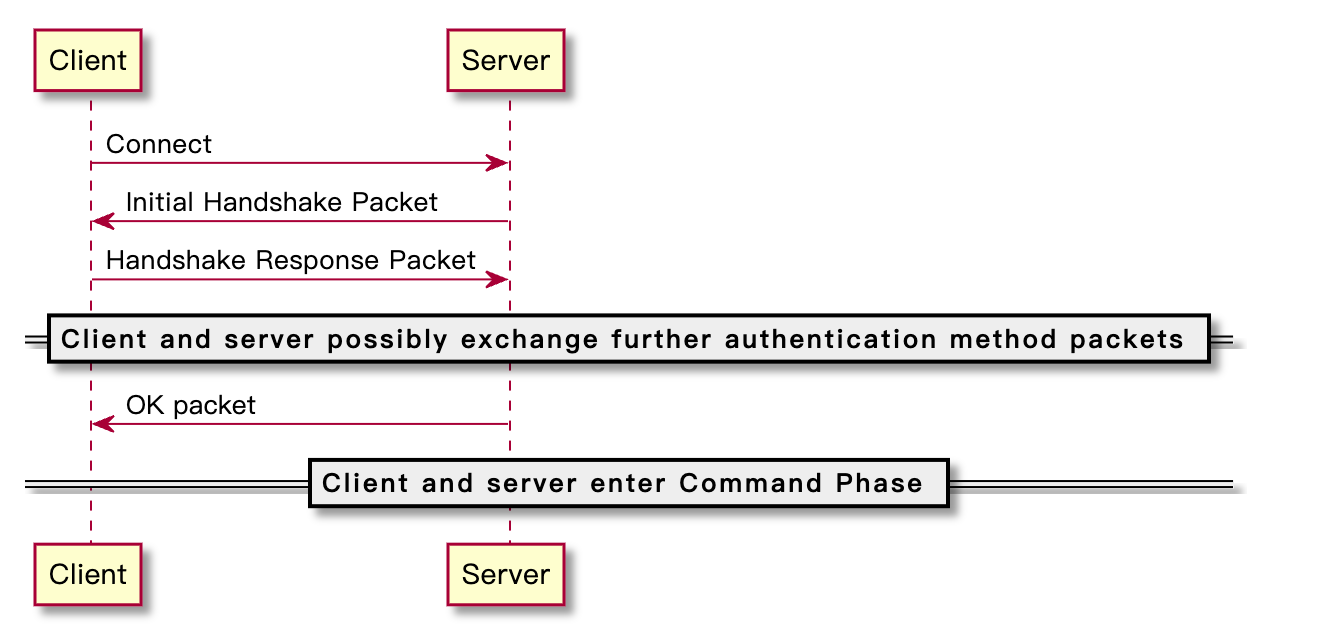

mysql8.0这个值默认值为caching_sha2_password,低版本为mysql_native_passwordClient会先以Server返回的认证方式对密码进行加密,然后通过Handshake Response Packet发送给Server,这一轮交互完成后接下来会存在三种case:

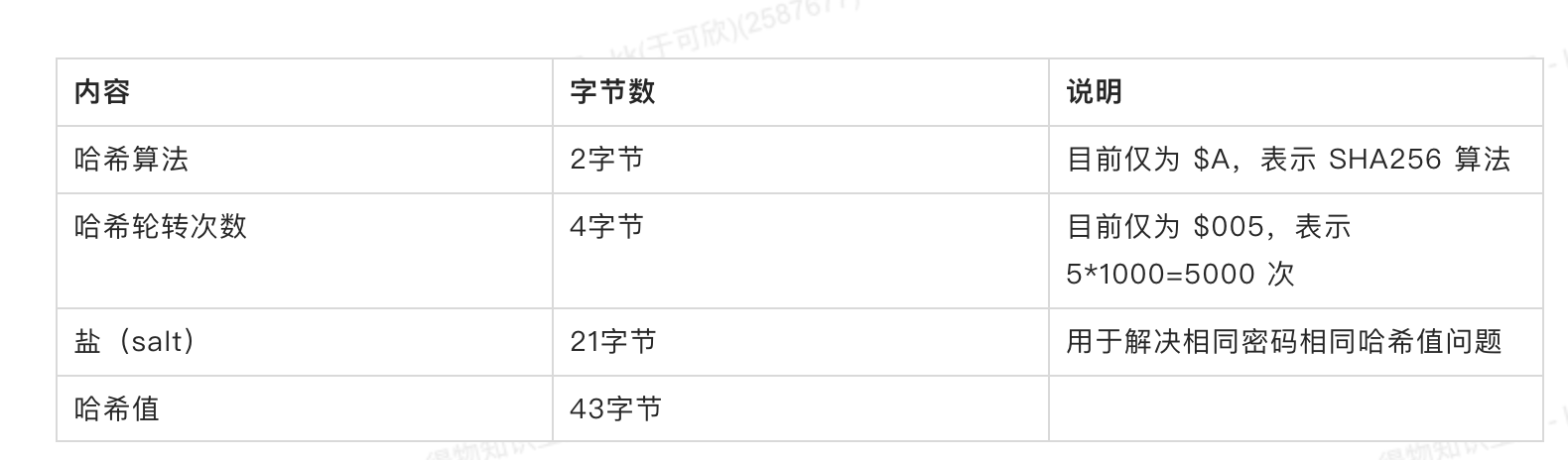

mysql_native_password 身份验证插件从 MySQL 8.0.34 开始已弃用,在 MySQL 8.4 中默认禁用,并从 MySQL 9.0.0 开始删除。用户密码存储在mysql.user的authentication_string字段中。在mysql_native_password认证方式下Server端存储的用户密码为原始密码颠末两个sha1后的哈希值,没有颠末加盐,因此雷同的密码存储的值是雷同的。

| 欢迎光临 IT评测·应用市场-qidao123.com技术社区 (https://dis.qidao123.com/) | Powered by Discuz! X3.4 |