本文通过 Google 翻译 Insecure GUI Applications – Windows Privilege Escalation 这篇文章所产生,本人仅是对机器翻译中部分表达别扭的字词进行了校正及个别注释补充。导航

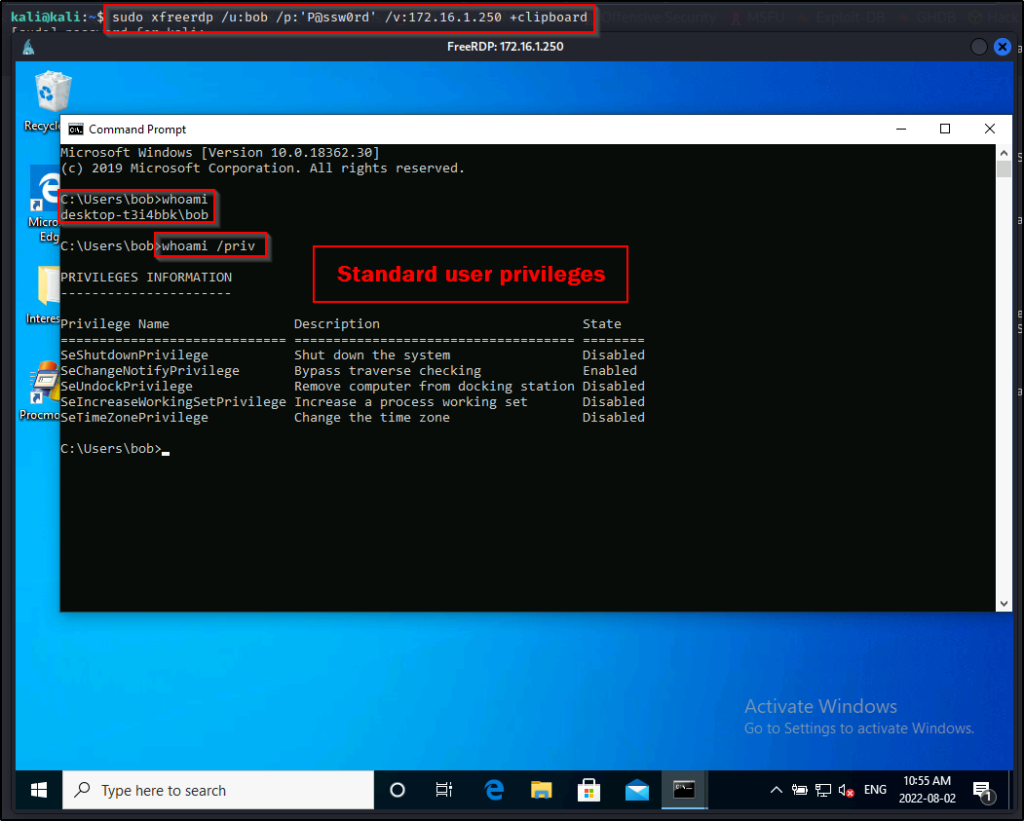

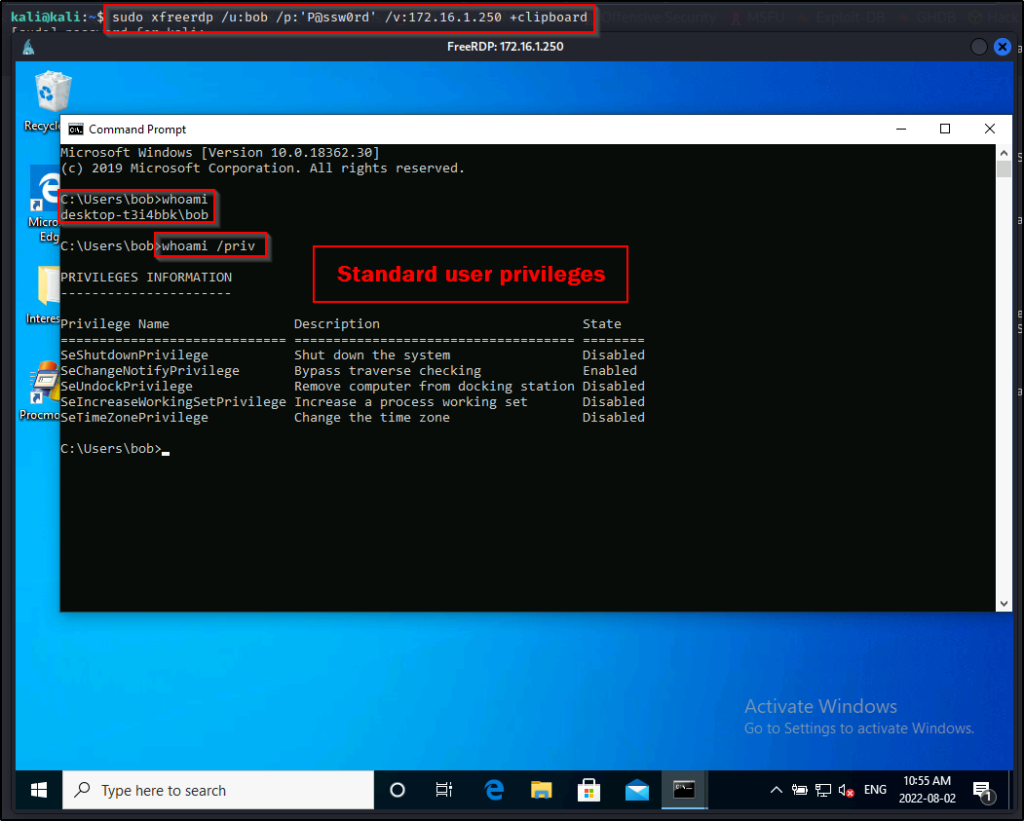

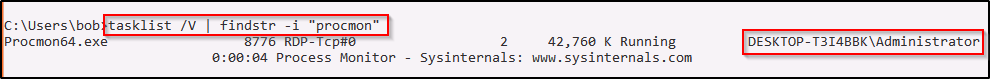

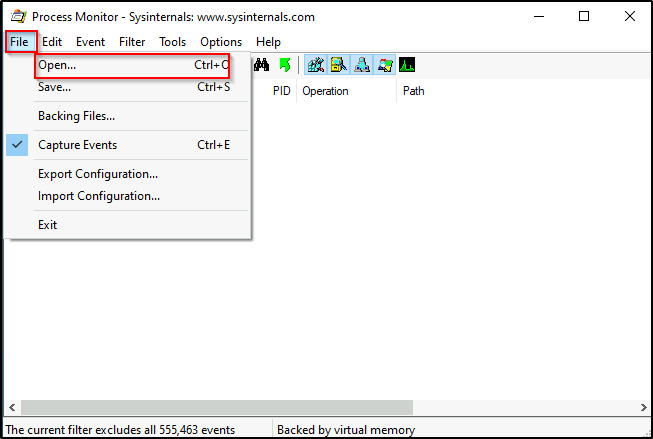

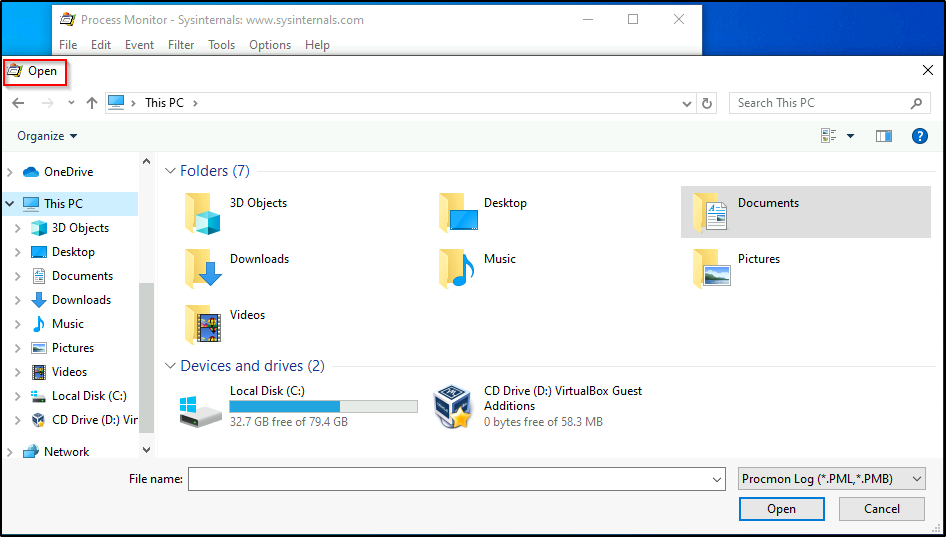

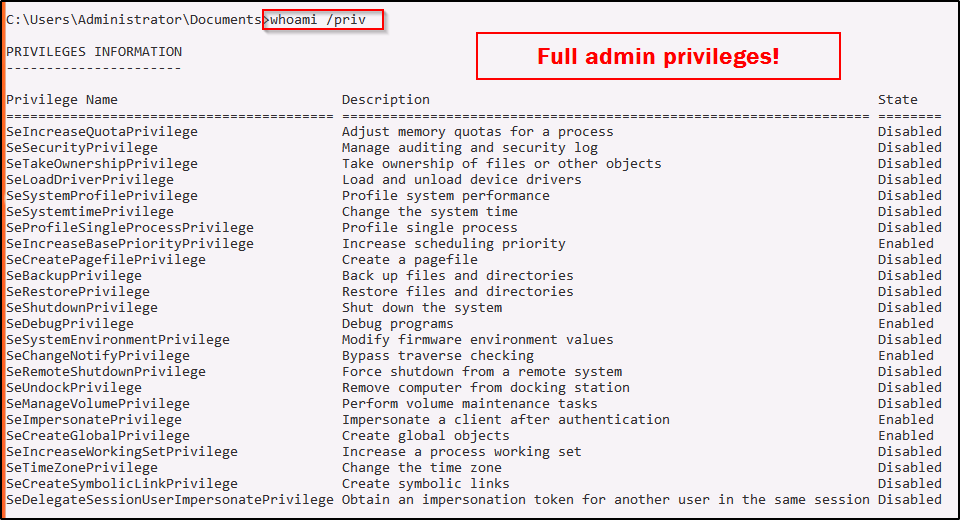

Windows 中的应用步伐可以被这样设置:平常用户能够被授予管理员特权来运行特定的 GUI 应用步伐,以便步伐必要提升的权限来实行某些功能。【注:这雷同于 Linux 中针对应用步伐的 SUID 特权或 Capabilities 属性。】1、查找高权限的 GUI 步伐

注:Procmon 的历史版本可在此处获得。

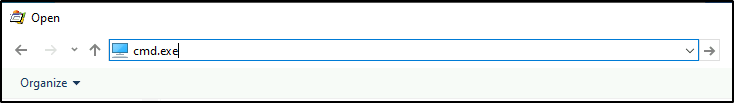

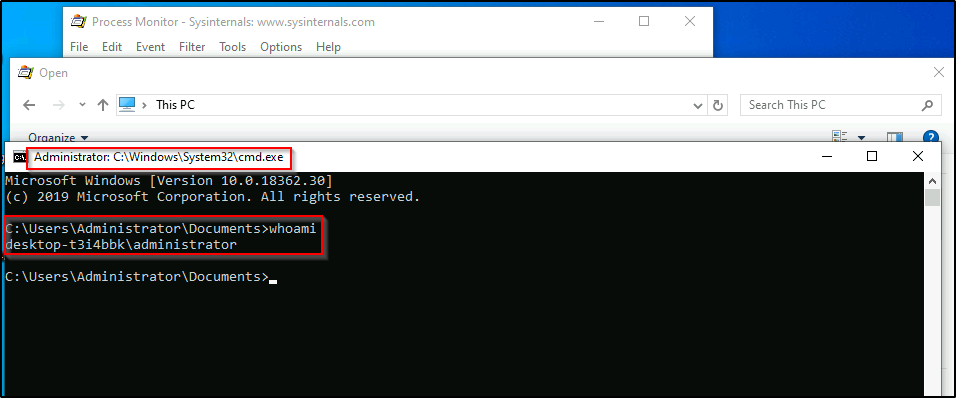

注:我在 win10 的最后一个版本中运行 procmon 步伐时,它并不能够正常运行且电脑历程会不停增多使得电脑变得很卡。2、从不安全的 GUI 步伐转移到 CMD 命令窗口

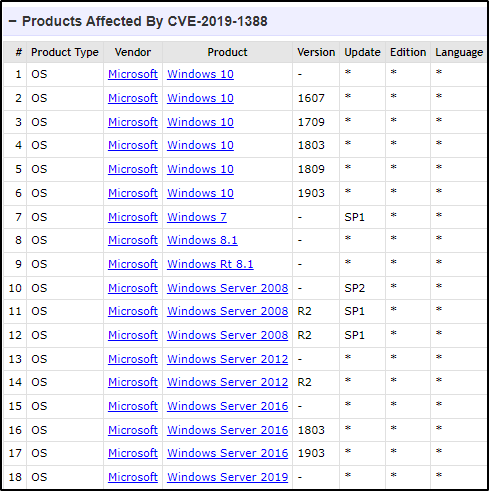

hhupd.exe 被称为 HTML Help 1.32 Update,它由 Microsoft Corporation 开发。此 CVE 影响很多 Windows 版本,包括 Windows 7、8、10(最高版本 1903)和 Windows Server 2008 - 2019(最高版本 1903)。受影响版本的详细列表如下:

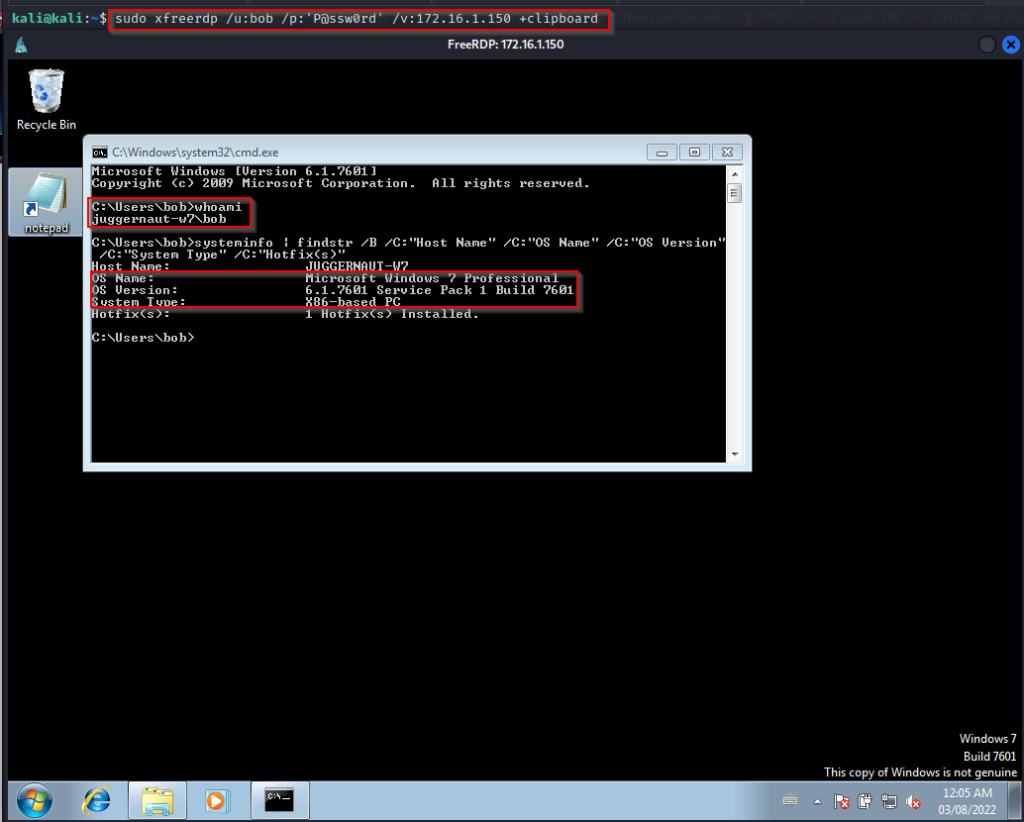

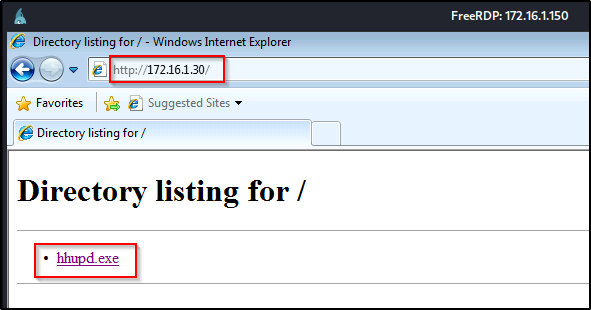

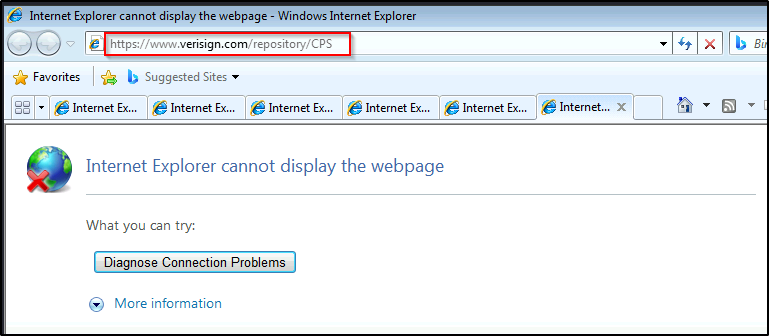

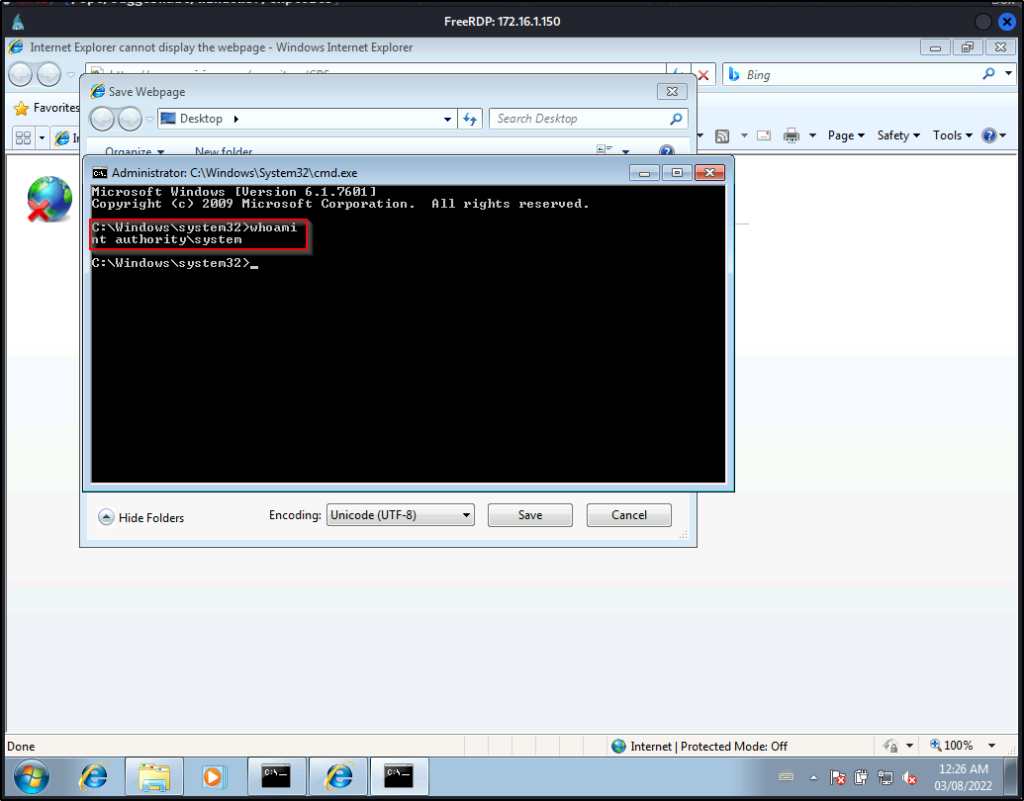

根据我的经验,此漏洞必要 Internet Explorer 作为默认浏览器。如果 hhupd.exe 尚未在受害者系统上(默认情况下不会),那么我们可以将其副本下载到攻击者机器上,然后开启 HTTP 服务器以供受害者下载。

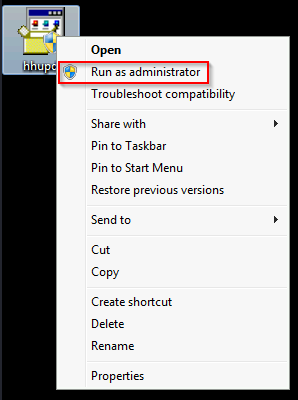

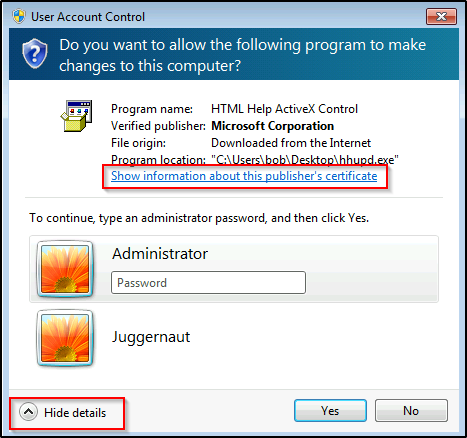

只管我们使用 UAC 作为提升到 SYSTEM 的本领,但从技术上讲,这并不是“UAC Bypass”。要相识有关 UAC 旁路技术的更多信息,请在此处查看关于该主题的文章。单击以管理员身份运行之后,点击表现详细信息,然后单击出现有关发布者证书的信息。

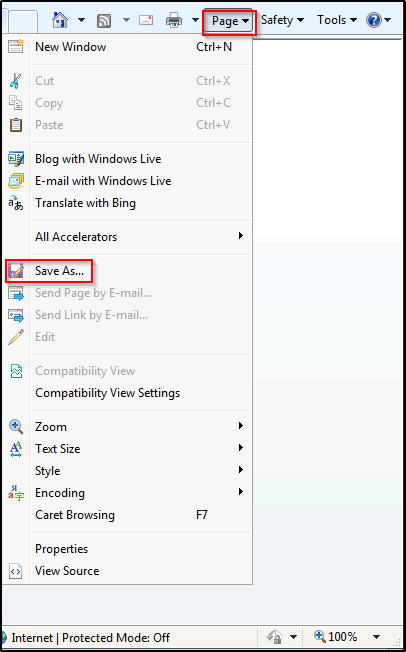

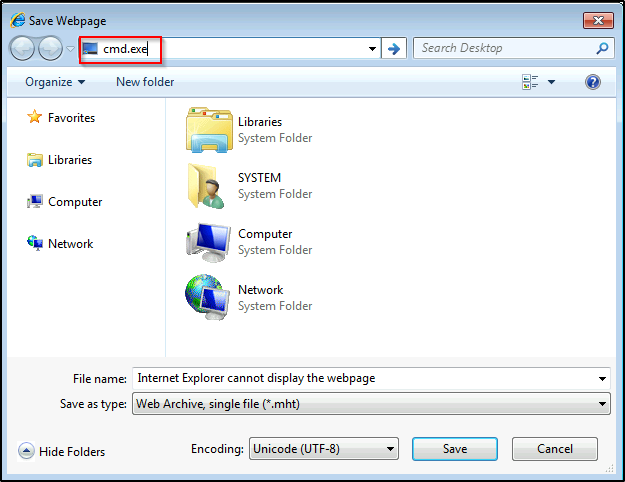

在 Windows 10 上,有一个齿轮图标取代了“Page”选项卡。接着,就像之前在 Procmon 中那样,我们只必要在地址栏中键入“cmd.exe”,它就会从 IE 中跳出并天生一个 SYSTEM shell。

| 欢迎光临 IT评测·应用市场-qidao123.com技术社区 (https://dis.qidao123.com/) | Powered by Discuz! X3.4 |