原文白皮书前言

https://www.paloaltonetworks.com/apps/pan/public/downloadResource?pagePath=/content/pan/en_US/resources/whitepapers/kubernetes-privilege-escalation-excessive-permissions-in-popular-platforms

起初是看到POH Team的这篇谷歌云漏洞赏金计划2022Top7案例学习参考;其中5th Prize: Kubernetes Privilege Escalation: Excessive Permissions in Popular Platforms;这是一篇来自paloalto的白皮书。并没有直接描述漏洞或者安全问题,但是其揭示了诸多提供Kubernetes服务的公有云厂商在pods失陷后与特权下的"DaemonSets"容器产生的权限提升的火花,并给出了kubernetes权限配置安全合理性的检测工具;Google认为这对于Kubernetes生态有所裨益,因此给出了$17311的奖励

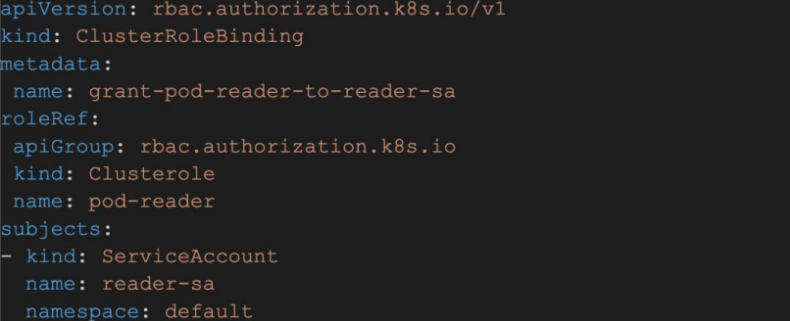

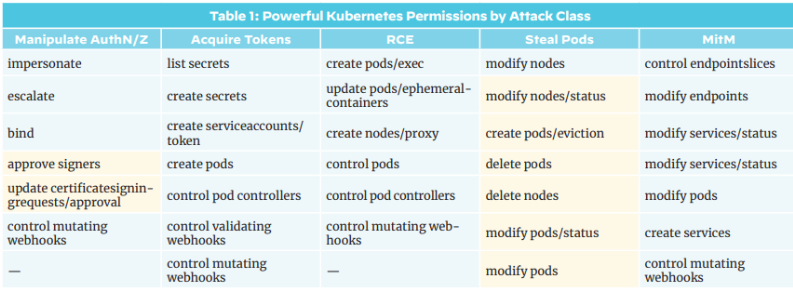

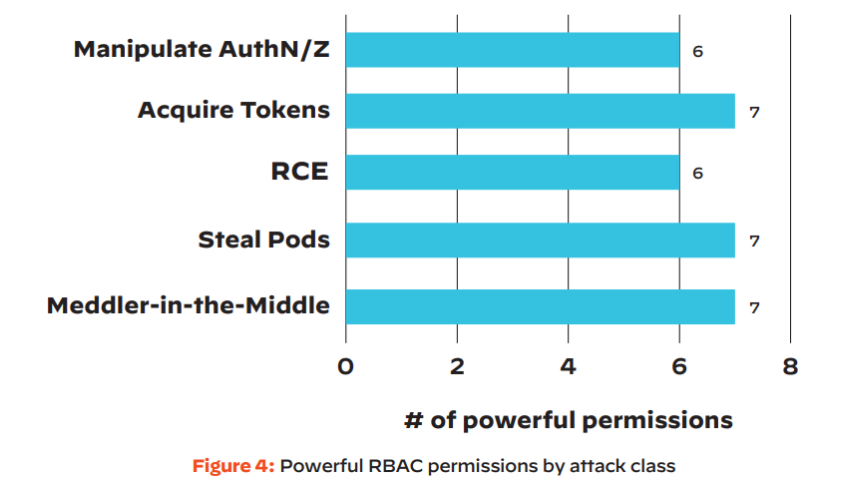

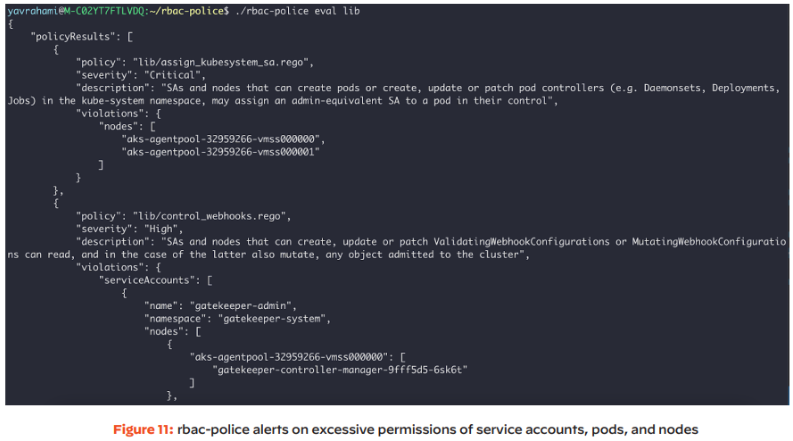

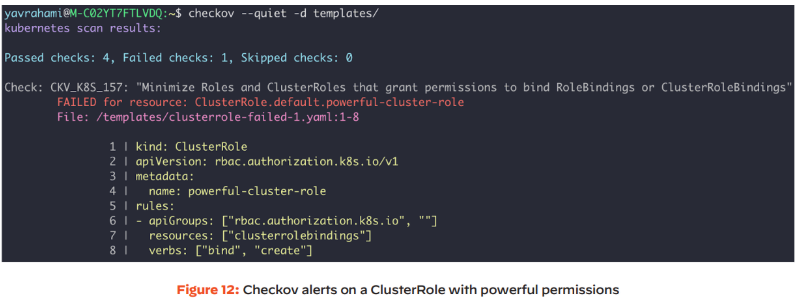

Kubernetes 基于角色的访问控制 (RBAC) 是 Kubernetes 中的主要授权⽅案,管理用户、组、pod 和节点对 Kubernetes 资源的权限K8s RBAC配置具有强制最小权限访问以避免攻击者的能力,但错误配置很容易被忽视。看似受限的权限通常有强大的功能,如这个基本的问题“哪些Pods可以提升权限?”很难回答。在本报告中旨在解决这个问题。我们引入一个框架,该框架根据强大的权限所引发的攻击对它们进行分类;有数十个最强大的k8s权限映射;并发布rbac-police,这是一个开源工具可以识别K8s集群中高权限和提权路径。

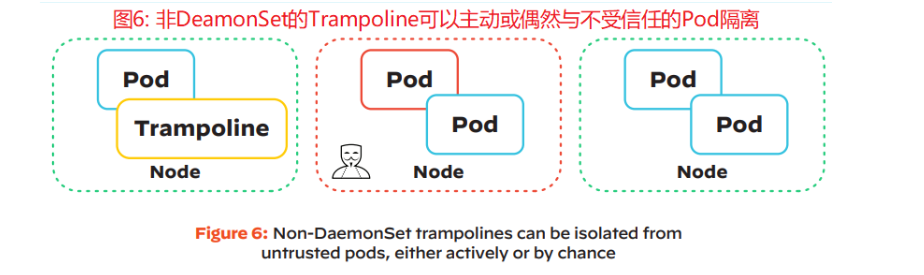

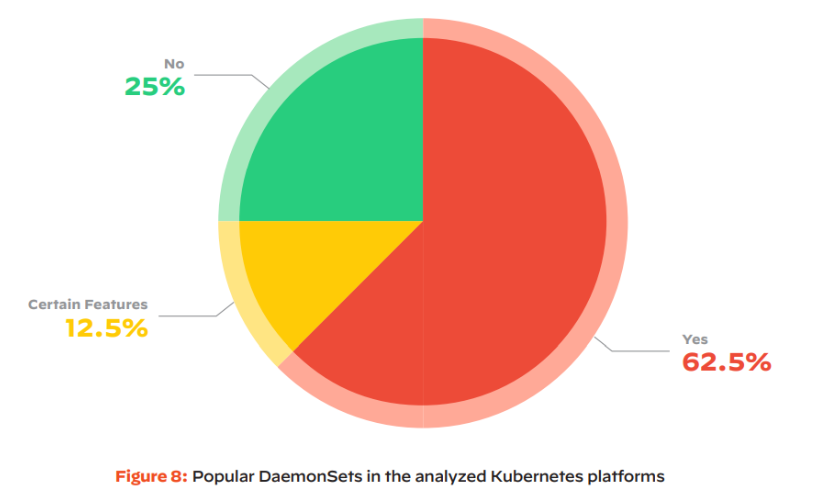

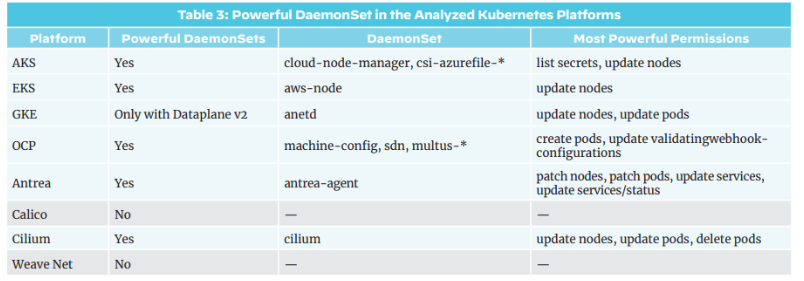

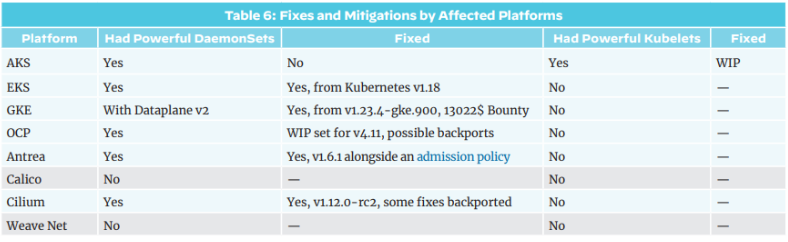

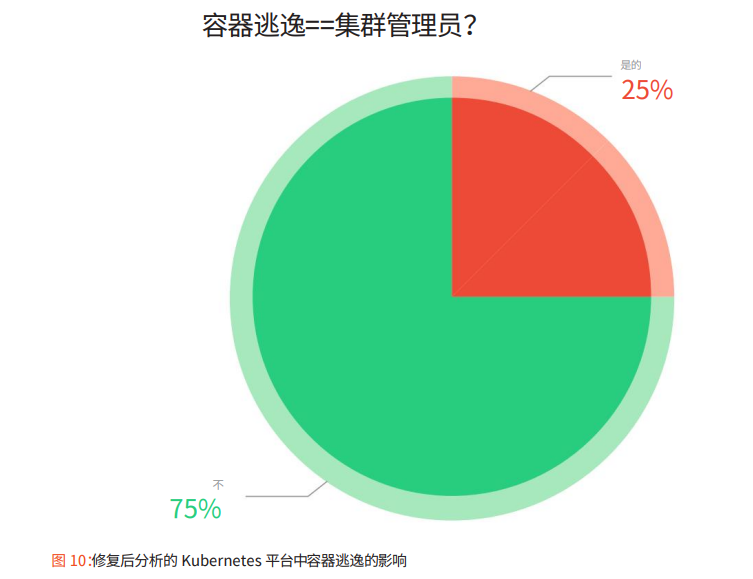

DaemonSet 通常用于将基础设施 Pod 部署到所有工作节点上。我们与受影响的平台合作解决这些问题并剥夺过多的权限。原来运行强大DaemonSet的62.5%只剩下25%。同样,容器逃逸肯定会导致集群接管的平台百分比从 50% 下降到仅 25%,而且很快还会有更多平台出现这种情况。虽然这朝着正确的方向发展,但 RBAC 错误配置和过多的权限在不久的将来可能仍然是 Kubernetes 的重大安全风险。

指的是在 Kubernetes 的准入过程中能够对资源进行操作或修改的能力。当在 Kubernetes 中创建或修改资源时,准入控制器可以拦截请求,并在允许请求继续之前应用额外的逻辑或修改。Acquire Tokens获取令牌

在这个上下文中,"修改已授权的角色和集群角色"意味着"变异的"Webhook 能够修改已授权或允许特定资源的角色和集群角色。这使得 Webhook 能够根据特定条件或要求动态修改与资源相关的权限和访问控制设置。

ephermeralcontainer临时容器将新容器附加到一个现有的Pod以在其上执行代码。将容器赋予在底层节点上执行代码的特权。

https://kubernetes.io/zh-cn/docs/concepts/workloads/pods/ephemeral-containers/

| 欢迎光临 IT评测·应用市场-qidao123.com (https://dis.qidao123.com/) | Powered by Discuz! X3.4 |