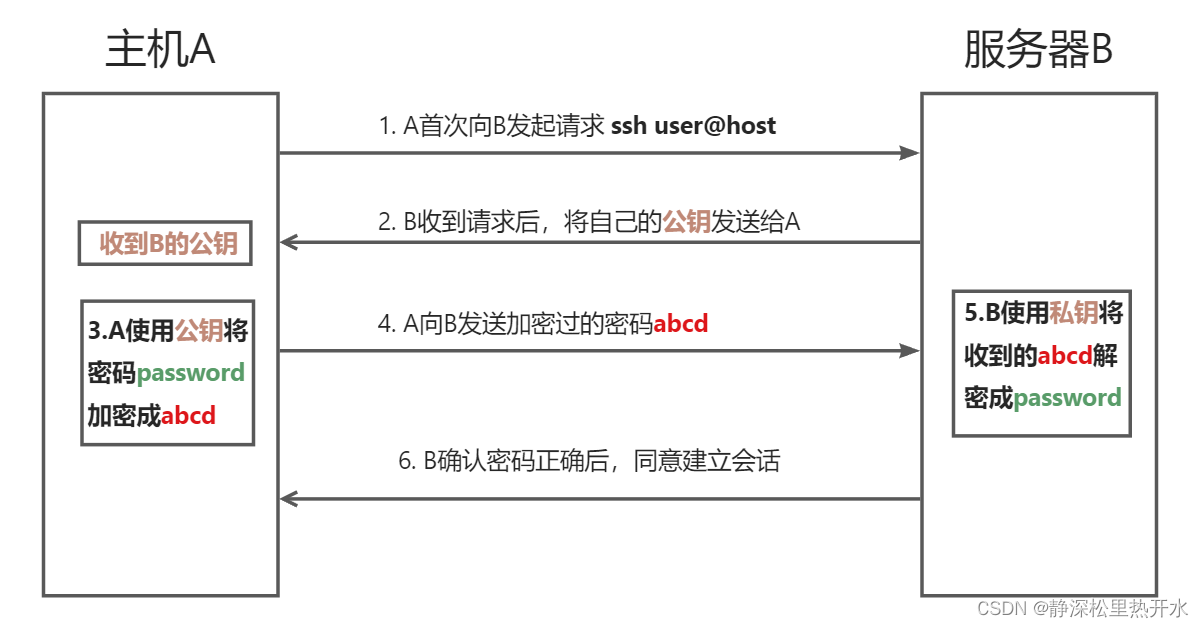

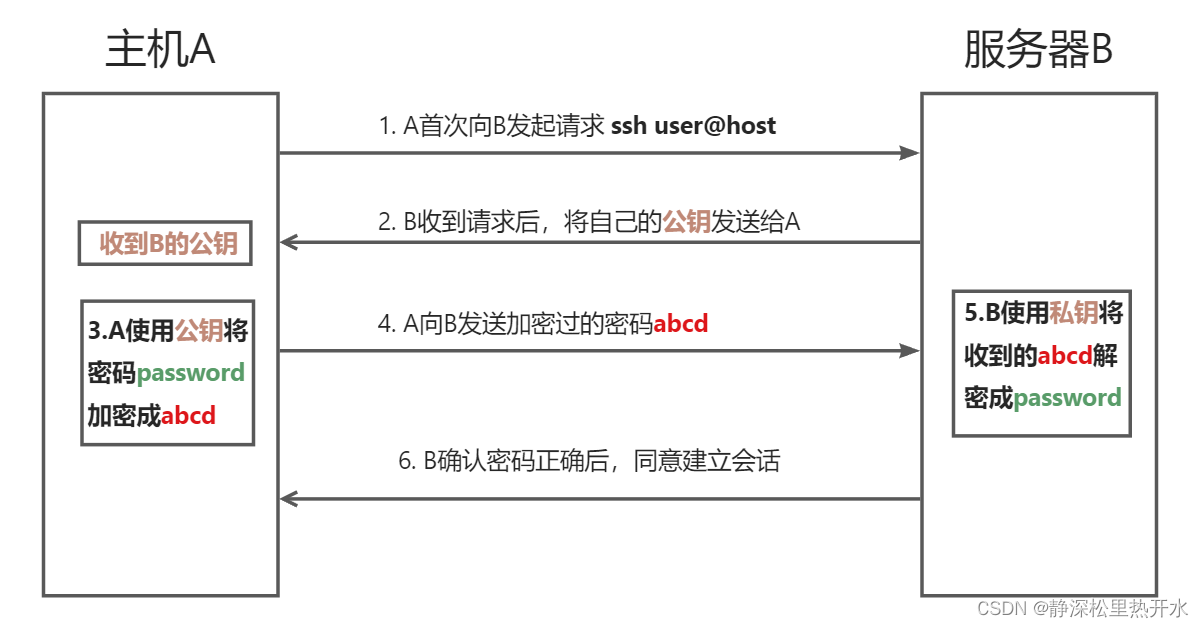

https协议的公钥具有CA证书,难以被冒充,但是ssh协议的公钥并没有此类证实身份的证实,因此基于口令的安全验证方式存在被伪造公钥的风险。例如主机A在向服务器B发送请求时,假如此时该登录请求被主机C截获,主机C伪造一份公钥发送给主机A,主机A在不知情的情况下利用C给的公钥举行了密码的加密,再将加密后的密码发送给主机C,此时主机C就可以用自己的私钥将密码解密出来。

| 欢迎光临 ToB企服应用市场:ToB评测及商务社交产业平台 (https://dis.qidao123.com/) | Powered by Discuz! X3.4 |