马上注册,结交更多好友,享用更多功能,让你轻松玩转社区。

您需要 登录 才可以下载或查看,没有账号?立即注册

×

SElinux

1、selinux代表的什么?

SELinux是Security-Enhanced Linux的缩写,意思是安全强化的linux。 SELinux 主要由美国国家安全局(NSA)开辟,当初开辟的目标是为了避免资源的误用。

SELinux是对步伐、文件等权限设置依据的一个内核模块。由于启动网络服务的也是步伐,因此刚好也是能够控制网络服务能否访问系统资源的一道关卡。 传统的文件权限与账号的关系:自主访问控制,DAC(Discretionary Access Control)。当某个进程想要对文件举行访问时,系统就会根据该进程的全部者/用户组,并比力文件的权限,若通过权限检查,就可以访问该文件了。各种权限设置对root用户是无效的。

以策略规则订定特定步伐读取特定文件:强制访问控制,MAC(Mandatory Access Control)。MAC可以针对特定的进程与特定的文件资源来举行权限的控制。也就是说,即使你是root,在使用不同的进程时,你所能取得的权限并不一定是root,而得要看当时该进程的设置而定。云云一来,就可以针对进程而不是用户对文件来举行访问控制。别的,这个进程也不能任意使用系统文件资源,因为每个文件资源也有针对进程设置可取用的权限。由于,整个系统进程那么多,文件那么多,以是SELinux也提供一些默认的策略(policy),并在该策略内提供多个规则,让你可以选择是否启用该控制规则。

2、selinux工作原理

SELinux是通过MAC的方式来控制管理进程,它控制的主体是进程,而目标则是该进程能否读取的文件资源。

主体(subject):就是进程

目标(object):被主体访问的资源,可以是文件、目次、端口等。

策略(policy):由于进程与文件数目庞大,因此SELinux会依据某些服务来订定基本的访问安全策略。这些策略内还会有具体的规则(rule)来指定不同的服务开放某些资源的访问与否。目前主要的策略有:

- targeted:针对网络服务限制较多,针对本机限制较少,是默认的策略;

- strict:完备的SELinux限制,限制方面较为严格。

安全上下文(security context):主体能不能访问目标除了策略指定外,主体与目标的安全上下文必须同等才气够顺利访问。 最终文件的成功访问还是与文件系统的rwx权限设置有关 。

- #查看文件的安全上下文

- [root@localhost ~]# ls -Z

- -rw-------. root root system_u:object_r:admin_home_t:s0 anaconda-ks.cfg

- drwxr-xr-x. root root unconfined_u:object_r:admin_home_t:s0 home

Identify:role:type:

- 身份标识(Identify):相当于账号方面的身份标识,主要有以下三种常见的类型: root:表现root的账号身份; system_u:表现步伐方面的标识,通常就是进程; unconfined_u:代表的是一般用户账号相关的身份。

- 角色(role):通过角色字段,可知道这个数据是属于步伐、文件资源还是代表用户。一般角色有: object_r:代表的是文件或目次等文件资源; system_r:代表的是进程。

- 类型(type):在默认的targeted策略中,Identify与role字段基本上是不紧张的,紧张的在于这个类型字段。而类型字段在文件与进程的定义不太相同,分别是: type:在文件资源上面称为类型。 domain:在主体步伐中则称为域。 domain需要与type搭配,则该步伐才气够顺利读取文件资源。

- 末了一个字段是和MLS和MCS相关的东西,代表灵敏度,一般用s0、s1、s2来命名,数字代表灵敏度的分级。数值越大、灵敏度越高。

- [root@localhost ~]# ll -Zd /usr/sbin/httpd /var/www/html/

- -rwxr-xr-x. root root system_u:object_r:httpd_exec_t:s0 /usr/sbin/httpd

- drwxr-xr-x. root root system_u:object_r:httpd_sys_content_t:s0 /var/www/html/

- 以上两个文件的角色字段都是object_r,代表都是文件,/usr/sbin/httpd属于httpd_exec_t类型,/var/www/html/则属于httpd_sys_content_t类型。

(1)首先,触发具有httpd_exec_t这个类型的/usr/sbin/httpd这个可实行文件;

(2)该文件的类型会让这个文件所造成的主体进程具有httpd这个域,我们的策略已经针对这个域订定了许多规则,此中包括这个域可以读取的目标资源类型;

(3)由于httpd domain被设置为可读取httpd_sys_content_t这个类型的目标文件,因此httpd进程就能够读取在/var/www/html/目次下面的文件了;

(4)最终能否读到/var/www/html/目次下面的数据,还要看rwx是否符合linux权限的规范。

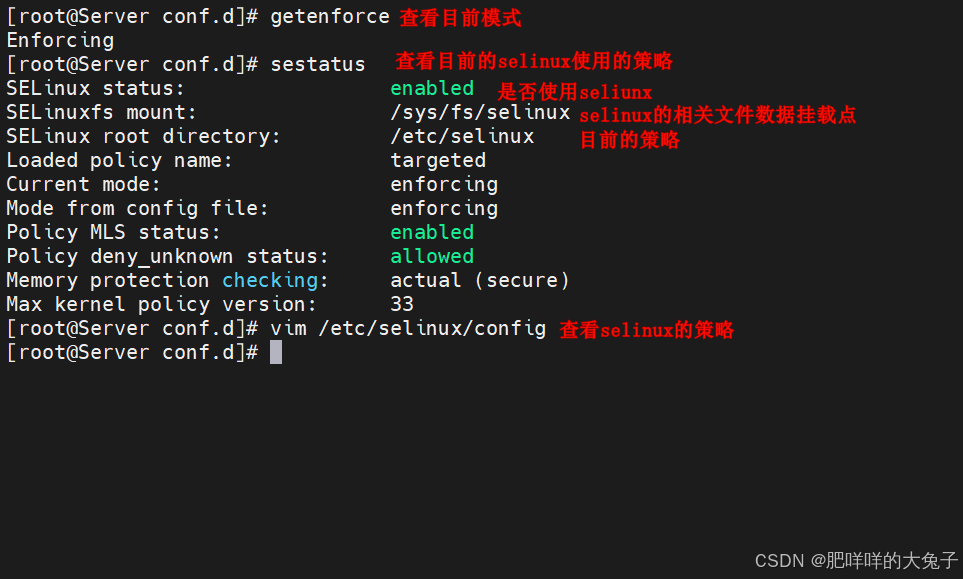

3、selinux启动、关闭和查看

(1)SELinux三种模式

- enforcing:强制模式,代表SELinux正在运行中,开始限制domain/type。

- permissive:宽容模式,代表SELinux正在运行中,不外仅会有告诫信息并不会现实限制domain/type的访问。

- disabled:关闭,SELinux并没有现实运行。

- [root@localhost ~]# vim /etc/selinux/config

- # This file controls the state of SELinux on the system.

- # SELINUX= can take one of these three values:

- # enforcing - SELinux security policy is enforced.

- # permissive - SELinux prints warnings instead of enforcing.

- # disabled - No SELinux policy is loaded.

- # See also:

- # https://access.redhat.com/documentation/en-us/red_hat_enterprise_linux/9/html/using_selinux/changing-selinux-states-and-modes_using-selinux#changing-selinux-modes-at-boot-time_changing-selinux-states-and-modes

- #

- # NOTE: Up to RHEL 8 release included, SELINUX=disabled would also

- # fully disable SELinux during boot. If you need a system with SELinux

- # fully disabled instead of SELinux running with no policy loaded, you

- # need to pass selinux=0 to the kernel command line. You can use grubby

- # to persistently set the bootloader to boot with selinux=0:

- #

- # grubby --update-kernel ALL --args selinux=0

- #

- # To revert back to SELinux enabled:

- #

- # grubby --update-kernel ALL --remove-args selinux

- #

- SELINUX=enforcing

- # SELINUXTYPE= can take one of these three values:

- # targeted - Targeted processes are protected,

- # minimum - Modification of targeted policy. Only selected processes are protected.

- # mls - Multi Level Security protection.

- SELINUXTYPE=targeted

- 改变策略之后需要重新启动;

- 如果由enforcing或permissive改成disabled,或由disabled改为其它两个,也必须要重新启动。

- 将selinux模式在enforcing和permissive之间切换的方法为:

- setenforce 0 转换成permissive宽容模式

- setenforce 1转换成enforcing强制模式

(2)修改安全上下文

- chcon [-R] [-t type] [-u user] [-r role] 文件

- -R:连同该目录下的子目录也同时修改;

- -t:后面接安全上下文的类型字段;

- -u:后面接身份识别;

- -r:后面接角色

- chcon [-R] --reference=范例文件 文件 将文件的安全上下文按照范例文件修改

- restorecon [-Rv] 文件或目录

- -R:连同子目录一起修改;

- -v:将过程显示到屏幕上

- restorecon怎么会知道每个目录记载的默认selinux type类型呢?因为系统将每个目录的默认selinux type类型记录在/etc/selinux/targeted/contexts/目录内。但是该目录内有很多不同的数据,所以我们可以用semanage这个命令的功能来查询与修改。

- semanage {login|user|port|interface|fcontext|translation} -l

- semanage fcontext -{a|d|m} [-frst] file_spec

- -l为查询;

- -a:增加一些目录的默认安全上下文的设置;

- -m:修改;

- -d:删除。

4、selinux对liunx的影响

实验一:使用httpd服务演示安全上下文值的设定

- [root@Server conf.d]# ll

- 总用量 28

- -rw-r--r--. 1 root root 44 10月 27 12:18 auth_password

- -rw-r--r--. 1 root root 136 10月 6 2023 php-fpm.conf

- -rw-r--r--. 1 root root 174 10月 27 15:40 test_https.conf

- -rw-r--r--. 1 root root 146 10月 27 11:08 test_ip.conf

- -rw-r--r--. 1 root root 155 10月 28 19:00 test_port.conf

- -rw-r--r--. 1 root root 210 10月 27 11:46 test_servername.conf

- -rw-r--r--. 1 root root 178 10月 27 12:13 test_virtualdir.conf

- [root@Server conf.d]# vim test_ip.conf

- 服务端的IP地址位192.168.72.129,服务器配置如下:

- server{

- listen 192.168.72.100:80;

- root /www/ip/100;

- location / {

- }

- }

- server{

- listen 192.168.72.200:80;

- root /www/ip/200;

- location / {

- }

- }

- [root@Server conf.d]# ll /www/ip/100/

- 总用量 4

- -rw-r--r--. 1 root root 12 10月 27 11:05 index.html

- [root@Server conf.d]# cat /www/ip/100/index.html

- this is 100

- [root@Server conf.d]# systemctl restart httpd

- 通过客户端测试,只能访问到http服务的测试界面

- #修改自定义目录的安全上下文的值:

- [root@Server conf.d]# chcon -t httpd_sys_content_t /www/ -R

- [root@Server conf.d]# ll -Zd /www/

- drwxr-xr-x. 8 root root unconfined_u:object_r:httpd_sys_content_t:s0 75 10月 27 15:14 /www/

- 修改之后即可成功访问。

实验二:使用web服务端口的改变来演示端口的设定

- #更改ssh服务端口位2222

- [root@Server ~]# vim /etc/ssh/sshd_config

- Port 2222

- #ssh服务启动失败

- [root@Server ~]# systemctl restart sshd

- Job for sshd.service failed because the control process exited with error code.

- See "systemctl status sshd.service" and "journalctl -xeu sshd.service" for details.

- #服务重启失败,查看日志

- [root@Server ~]# tail -f /var/log/messages

- #查看22端口的selinux的安全文

- [root@Server ~]# semanage port -l | grep 22

- freeipmi_port_t tcp 9225

- freeipmi_port_t udp 9225

- hplip_port_t tcp 1782, 2207, 2208, 8290, 8292, 9100, 9101, 9102, 9220, 9221, 9222, 9280, 9281, 9282, 9290, 9291, 50000, 50002

- jabber_client_port_t tcp 5222, 5223

- mysqlmanagerd_port_t tcp 2273

- oa_system_port_t tcp 8022

- oa_system_port_t udp 8022

- pop_port_t tcp 106, 109, 110, 143, 220, 993, 995, 1109, 10993

- ssh_port_t tcp 22

- zented_port_t tcp 1229

- zented_port_t udp 1229

- #添加22端口为服务端口:

- [root@Server ~]# semanage port -a -t ssh_port_t -p tcp 2222

- #测试可以访问成功

- [root@Server ~]# systemctl restart sshd

1、什么是防火墙

防火墙:防火墙是位于内部网和外部网之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。

防火墙又可以分为硬件防火墙与软件防火墙。硬件防火墙是由厂商计划好的主机硬件,这台硬件防火墙的操作系统主要以提供数据包数据的过滤机制为主,并将其他不必要的功能拿掉。软件防火墙就是掩护系统网络安全的一套软件(或称为机制),比方Netfilter与TCP Wrappers都可以称为软件防火墙。这儿主要介绍linux系统本身提供的软件防火墙的功能,那就是Netfilter,即数据包过滤机制。

数据包过滤,也就是分析进入主机的网络数据包,将数据包的头部数据提取出来举行分析,以决定该毗连为放行或抵抗的机制。由于这种方式可以直接分析数据包头部数据,包括硬件地点,软件地点,TCP、UDP、ICMP等数据包的信息都可以举行过滤分析,因此用途非常广泛(主要分析OSI七层协议的2、3、4层)。

linux的Netfilter机制可以举行的分析工作有:

- 拒绝让Internet的数据包进入主机的某些端口;

- 拒绝让某些泉源ip的数据包进入;

- 服务协议

- 拒绝让带有某些特别标志(flag)的数据包进入,最常拒绝的就是带有SYN的主动毗连的标志了;

- 分析硬件地点(MAC)来决定毗连与否。

固然nft_Netfilter防火墙可以做到这么多事情,不外,某些情况下,它并不能保证我们的网络一定就很安全。比方:

- 防火墙并不能有效阻挡病毒或木马步伐。(假设主机开放了www服务,防火墙的设置是一定要将www服务的port开放给client端的。假设www服务器软件有弊端,或者请求www服务的数据包本身就是病毒的一部分时,防火墙是克制不了的)

- 防火墙对于内部LAN的攻击无能为力(防火墙对于内部的规则设置通常比力少,以是就很容易造成内部员工对于网络无用或滥用的情况)

nftfilter这个数据包过滤机制是由linux内核内建的,不同的内核版本使用的设置防火墙策略的软件不一样,在红帽7系统中firewalld服务代替了iptables服务,但实在iptables服务与firewalld服务它们都只是用来定义防火墙策略的“防火墙管理工具”而已,他们的作用都是用于维护规则,而真正使用规则干活的是内核的netfilter。

2、iptables

(1)iptables介绍

防火墙会从以上至下的顺序来读取设置的策略规则,在找到匹配项后就立刻结束匹配工作并去实行匹配项中定义的行为(即放行或克制)。如果在读取完全部的策略规则之后没有匹配项,就去实行默认的策略。

一般而言,防火墙策略规则的设置有两种:一种是“通”(即放行),一种是“堵”(即克制)。当防火墙的默认策略为拒绝时(堵),就要设置允许规则(通),否则谁都进不来;如果防火墙的默认策略为允许时,就要设置拒绝规则,否则谁都能进来,防火墙也就失去了防范的作用。 iptables服务把用于处理或过滤流量的策略条目称之为规则,多条规则可以组成一个规则链,而规则链则依据数据包处理位置的不同举行分类,具体如下:

在举行路由选择前处理数据包,用于目标地点转换(PREROUTING);

处理流入的数据包(INPUT);

处理流出的数据包(OUTPUT);

处理转发的数据包(FORWARD);

在举行路由选择后处理数据包,用于源地点转换(POSTROUTING)。

- #安装iptables包

- [root@Server ~]# yum install iptables-nft-services.noarch

- #关闭防火墙

- [root@Server ~]# systemctl stop firewalld

- [root@Server ~]# systemctl start iptables.service

- [root@Server ~]# systemctl status iptables

- ● iptables.service - IPv4 firewall with iptables

- Loaded: loaded (/usr/lib/systemd/system/iptables.service; disabled; preset: disabled)

- Active: active (exited) since Sun 2024-11-03 22:06:41 CST; 5s ago

- Process: 8532 ExecStart=/usr/libexec/iptables/iptables.init start (code=exited, status=0/SUCCESS)

- Main PID: 8532 (code=exited, status=0/SUCCESS)

- CPU: 44ms

- 11月 03 22:06:40 Server systemd[1]: Starting IPv4 firewall with iptables...

- 11月 03 22:06:41 Server iptables.init[8532]: iptables: Applying firewall rules: [ OK ]

- 11月 03 22:06:41 Server systemd[1]: Finished IPv4 firewall with iptables.

- #显示行数查看iptables列表

- [root@Server ~]# iptables -nL --line-numbers

- Chain INPUT (policy ACCEPT)

- num target prot opt source destination

- 1 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

- 2 ACCEPT 1 -- 0.0.0.0/0 0.0.0.0/0

- 3 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0

- 4 ACCEPT 6 -- 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

- 5 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain FORWARD (policy ACCEPT)

- num target prot opt source destination

- 1 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain OUTPUT (policy ACCEPT)

- num target prot opt source destination

- 语法格式:iptables -t 表名 <-A/I/D/R> 规则链名 [规则号] <-i/o 网卡名> -p 协议名 <-s 源IP/源子网> --sport 源端口 <-d 目标IP/目标子网> --dport 目标端口 -j 动作

参数阐明-t对指定的表举行操作,table必须是raw,nat,filter,mangle中的一个。默认是filter 表。-p指定要匹配的数据包协议类型-s--source address/mask:把指定的一个或者一组地点作为源地点,按此规则举行过 滤。当后面没有mask 时,address 是一个地点,比如:192.168.1.1;当 mask 指定时, 可以表现一组范围内的地点,比如:192.168.1.0/255.255.255.0-d--destination address/mask:地点格式同上,但这里指定地点为目标地点,按此进 行过滤-i--in-interface name:指定数据包的来自来自网络接口,比如最常见的 eth0 。注意:它 只对 INPUT,FORWARD,PREROUTING 这三个链起作用。如果没有指定此选项, 阐明 可以来自任何一个网络接口。同前面类似,"!" 表现取反-o--out-interface name:指定数据包出去的网络接口。只对 OUTPUT,FORWARD, POSTROUTING 三个链起作用-L--list [chain] 列出链 chain 上面的全部规则,如果没有指定链,列出表上全部链的全部规 则-A--append chain rule-specification:在指定链 chain 的末尾插入指定的规则,也就是 说,这条规则会被放到末了,末了才会被实行。规则是由后面的匹配来指定-I--insert chain [rulenum] rule-specification:在链 chain 中的指定位置插入一条或多条 规则。如果指定的规则号是1,则在链的头部插入。这也是默认的情况,如果没有指定规 则号-D--delete chain rule-specification -D, --delete chain rulenum:在指定的链 chain 中删除 一个或多个指定规则-R numReplays替换/修改第几条规则-P--policy chain target :为指定的链 chain 设置策略 target。注意,只有内置的链才允许 有策略,用户自定义的是不允许的-F--flush [chain] 清空指定链 chain 上面的全部规则。如果没有指定链,清空该表上全部链 的全部规则-N--new-chain chain 用指定的名字创建一个新的链-X--delete-chain [chain] :删除指定的链,这个链必须没有被别的任何规则引用,而且这条 上必须没有任何规则。如果没有指定链名,则会删除该表中全部非内置的链-E--rename-chain old-chain new-chain :用指定的新名字去重命名指定的链。这并不会对 链内部照成任何影响-Z--zero [chain] :把指定链,或者表中的全部链上的全部计数器清零-j--jump target <指定目标> :即满足某条件时该实行什么样的动作。target 可以是内置的 目标,比如 ACCEPT,也可以是用户自定义的链-h表现资助信息

(2)实验

实验一:搭建web服务,设置任何人能够通过80端口访问。

- [root@Server conf.d]# iptables -I INPUT -p tcp -s 192.168.72.1 --dport 80 -j REJECT

- [root@Server conf.d]# iptables -nL --line-numbers

- Chain INPUT (policy ACCEPT)

- num target prot opt source destination

- 1 REJECT 6 -- 192.168.72.1 0.0.0.0/0 tcp dpt:80 reject-with icmp-port-unreachable

- 2 ACCEPT 6 -- 192.168.72.1 0.0.0.0/0 tcp dpt:80

- 3 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

- 4 ACCEPT 1 -- 0.0.0.0/0 0.0.0.0/0

- 5 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0

- 6 ACCEPT 6 -- 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

- 7 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain FORWARD (policy ACCEPT)

- num target prot opt source destination

- 1 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain OUTPUT (policy ACCEPT)

- num target prot opt source destination

- [root@Server conf.d]# iptables -I INPUT -p tcp --dport 80 -j ACCEPT

- [root@Server conf.d]# iptables -nL --line-numbers

- Chain INPUT (policy ACCEPT)

- num target prot opt source destination

- 1 ACCEPT 6 -- 0.0.0.0/0 0.0.0.0/0 tcp dpt:80

- 2 REJECT 6 -- 192.168.72.1 0.0.0.0/0 tcp dpt:80 reject-with icmp-port-unreachable

- 3 ACCEPT 6 -- 192.168.72.1 0.0.0.0/0 tcp dpt:80

- 4 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

- 5 ACCEPT 1 -- 0.0.0.0/0 0.0.0.0/0

- 6 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0

- 7 ACCEPT 6 -- 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

- 8 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain FORWARD (policy ACCEPT)

- num target prot opt source destination

- 1 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain OUTPUT (policy ACCEPT)

- num target prot opt source destination

实验二:禁止全部人ssh远程登录该服务器。

- #

- [root@Server conf.d]# iptables -I INPUT --dport 22 -j REJECT

- [root@Server red1]# iptables -nL --line-number

- Chain INPUT (policy ACCEPT)

- num target prot opt source destination

- 1 REJECT 6 -- 0.0.0.0/0 0.0.0.0/0 tcp dpt:22 reject-with icmp-port-unreachable

- 2 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

- 3 ACCEPT 6 -- 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

- 4 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain FORWARD (policy ACCEPT)

- num target prot opt source destination

- 1 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain OUTPUT (policy ACCEPT)

- num target prot opt source destination

- ##删除设置的拒绝ssh连接:

- [root@Server red1]# iptables -D INPUT 1

- #192.168.72.129服务端

- [root@Server conf.d]# cat test_port.conf

- server{

- listen 192.168.72.101:80;

- root /www/port/80;

- location / {

- }

- }

- server{

- listen 192.168.72.101:10000;

- root /www/port/10000;

- location / {

- }

- }

- [root@Server conf.d]#

- [root@Server ~]# iptables -I INPUT -p tcp -s 192.168.72.134 --dport 22 -j REJECT

- [root@Server ~]# iptables -I INPUT -p tcp -s 192.168.72.134 --dport 80 -j ACCEPT

- [root@Server ~]# iptables -nL --line-number

- Chain INPUT (policy ACCEPT)

- num target prot opt source destination

- 1 ACCEPT 6 -- 192.168.72.134 0.0.0.0/0 tcp dpt:80

- 2 REJECT 6 -- 192.168.72.134 0.0.0.0/0 tcp dpt:22 reject-with icmp-port-unreachable

- 3 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

- 4 ACCEPT 1 -- 0.0.0.0/0 0.0.0.0/0

- 5 ACCEPT 0 -- 0.0.0.0/0 0.0.0.0/0

- 6 ACCEPT 6 -- 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

- 7 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain FORWARD (policy ACCEPT)

- num target prot opt source destination

- 1 REJECT 0 -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

- Chain OUTPUT (policy ACCEPT)

- num target prot opt source destination

- #192.168.72.134主机

- [root@Client yum.repos.d]# ssh root@192.168.72.129

- The authenticity of host '192.168.72.129 (192.168.72.129)' can't be established.

- ED25519 key fingerprint is SHA256:D4mW5OZo3pqJNAgisKg+zku/10CrUk7PNRzs9Abto1g.

- This key is not known by any other names

- Are you sure you want to continue connecting (yes/no/[fingerprint])? yes

- Warning: Permanently added '192.168.72.129' (ED25519) to the list of known hosts.

- root@192.168.72.129's password:

- Activate the web console with: systemctl enable --now cockpit.socket

- Register this system with Red Hat Insights: insights-client --register

- Create an account or view all your systems at https://red.ht/insights-dashboard

- Last login: Sun Nov 3 23:21:38 2024 from 192.168.72.1

- [root@Server ~]# exit

- 注销

- Connection to 192.168.72.129 closed.

- [root@Client yum.repos.d]# ssh root@192.168.72.129

- ssh: connect to host 192.168.72.129 port 22: Connection refused

- [root@Client yum.repos.d]# curl 192.168.72.101

- the port is 80

如果我们把这种哪怕只修改一条规则也要举行全部规则的重新载入的模式称为静态防火墙的话,那么 firewalld 所提供的模式就可以叫做动态防火墙,它的出现就是为相识决这一题目,任何规则的变动都不需要对整个防火墙规则列表举行重新加载,只需要将变动部分保存并更新即可,它具备对 IPv4 和 IPv6防火墙设置的支持。 相比于传统的防火墙管理工具,firewalld支持动态更新技术并加入了地区的概念。地区就是firewalld预先准备了几套防火墙策略集合(策略模板),用户可以选择不同的集合,从而实现防火墙策略之间的快速切换。

- #查看防火墙状态

- [root@Server ~]# firewall-cmd --list-all

- FirewallD is not running

- [root@Server ~]# systemctl stop iptables.service

- [root@Server ~]# systemctl start firewalld.service

- [root@Server ~]# firewall-cmd --list-all

- public (active)

- target: default

- icmp-block-inversion: no

- interfaces: ens160

- sources:

- services: cockpit dhcpv6-client ssh

- ports:

- protocols:

- forward: yes

- masquerade: no

- forward-ports:

- source-ports:

- icmp-blocks:

- rich rules:

firewalld中常见的地区名称(默认为public)以及相应的策略规则:

地区默认规则策略阻塞地区 (block)拒绝流入的流量,除非与流出的流量相关工作地区 (work)拒绝流入的流量,除非与流出的流量相关家庭地区 (home)拒绝流入的流量,除非与流出的流量相关公共地区 (public)不相信网络上的任何盘算机,只有选择继承传入的网络毗连。隔离地区 (DMZ)隔离地区也称为军事地区,内外网络之间增长的一层网络,起到缓冲作用。对 于隔离地区,只有选择继承传入的网络毗连。信任地区 (trusted)允许全部的数据包。抛弃地区 (drop)拒绝流入的流量,除非与流出的流量相关内部地区 (internal)等同于home地区外部地区 (external)拒绝流入的流量,除非与流出的流量有关;而如果流量与ssh服务相关,则允许 流量 firewalld默认提供的九个zone设置文件都保存在“/usr/lib/firewalld/zones/”目次下,分别为: block.xml drop.xml home.xml public.xml work.xml dmz.xml external.xml internal.xml trusted.xml 在RHEL7中,firewalld服务是默认的防火墙设置管理工具,他拥有基于CLI(命令行界面)和基于GUI(图形用户界面)的两种管理方式。

firewall-config和firewall-cmd是直接编辑xml文件,此中firewall-config是图形化工具,firewall-cmd是命令行工具。 安装firewalld服务的软件:

- [root@Server ~]# rpm -qa | grep firewall

- python3-firewall-1.3.4-7.el9.noarch

- firewalld-filesystem-1.3.4-7.el9.noarch

- firewalld-1.3.4-7.el9.noarch

- firewall-config-1.3.4-7.el9.noarch

- [root@localhost ~]# firewall-cmd --help #查看帮助

- [root@Server ~]# firewall-cmd --list-all #查看所有的规则

- public (active)

- target: default

- icmp-block-inversion: no

- interfaces: ens160

- sources:

- services: cockpit dhcpv6-client ssh

- ports: 80/tcp 443/tcp

- protocols:

- forward: yes

- masquerade: no

- forward-ports:

- source-ports:

- icmp-blocks:

- rich rules:

- [root@Server ~]# firewall-cmd --remove-port=80/tcp

- success

- [root@Server ~]# firewall-cmd --add-service=http

- success

- [root@Server ~]# firewall-cmd --list-all

- public (active)

- target: default

- icmp-block-inversion: no

- interfaces: ens160

- sources:

- services: cockpit dhcpv6-client http ssh

- ports: 443/tcp

- protocols:

- forward: yes

- masquerade: no

- forward-ports:

- source-ports:

- icmp-blocks:

- rich rules:

- [root@Server ~]# firewall-cmd --get-services

- [root@Server ~]# firewall-cmd --add-port=80/tcp

- success

- [root@Server ~]# firewall-cmd --list-all

- public (active)

- target: default

- icmp-block-inversion: no

- interfaces: ens160

- sources:

- services: cockpit dhcpv6-client http ssh

- ports: 443/tcp 80/tcp

- protocols:

- forward: yes

- masquerade: no

- forward-ports:

- source-ports:

- icmp-blocks:

- rich rules:

- #192.168.72.129配置

- [root@Server ~]# firewall-cmd --remove-service=ssh

- success

- [root@Server ~]# firewall-cmd --list-all

- public (active)

- target: default

- icmp-block-inversion: no

- interfaces: ens160

- sources:

- services: cockpit dhcpv6-client http

- ports: 443/tcp 80/tcp

- protocols:

- forward: yes

- masquerade: no

- forward-ports:

- source-ports:

- icmp-blocks:

- rich rules:

- #测试

- [root@Client yum.repos.d]# ssh root@192.168.72.129

- ssh: connect to host 192.168.72.129 port 22: No route to host

- [root@Server ~]# find / -name "*rich*"

- find: ‘/run/user/1000/gvfs’: 权限不够

- /usr/lib/python3.9/site-packages/firewall/core/__pycache__/rich.cpython-39.opt-1.pyc

- /usr/lib/python3.9/site-packages/firewall/core/__pycache__/rich.cpython-39.pyc

- /usr/lib/python3.9/site-packages/firewall/core/rich.py

- /usr/share/man/man5/firewalld.richlanguage.5.gz

- /usr/share/zoneinfo/Europe/Zurich

- /usr/share/zoneinfo/posix/Europe/Zurich

- /usr/share/zoneinfo/right/Europe/Zurich

- /usr/share/mime/text/enriched.xml

- /usr/share/mime/text/richtext.xml

- [root@Server ~]# man /usr/share/man/man5/firewalld.richlanguage.5.gz

- Example 3

- Allow new IPv4 connections from address 192.168.0.0/24 for service tftp and log 1 per minutes using syslog

- rule family="ipv4" source address="192.168.0.0/24" service name="tftp" log prefix="tftp" level="info" limit value="1/m" accept

- #(192.168.72.129)禁止192.168.72.134主机地址ssh远程登录该服务器

- [root@Server ~]# firewall-cmd --add-rich-rule='rule family="ipv4" source address="192.168.72.134/32" service name="ssh" log prefix="tftp" reject' success

- [root@Server ~]# firewall-cmd --list-all

- public (active)

- target: default

- icmp-block-inversion: no

- interfaces: ens160

- sources:

- services: cockpit dhcpv6-client http ssh

- ports: 443/tcp 80/tcp

- protocols:

- forward: yes

- masquerade: no

- forward-ports:

- source-ports:

- icmp-blocks:

- rich rules:

- rule family="ipv4" source address="192.168.72.134/32" service name="ssh" log prefix="tftp" reject

- #测试

- #192.168.72.134远程登陆129

- [root@Client yum.repos.d]# ssh root@192.168.72.129

- ssh: connect to host 192.168.72.129 port 22: Connection refused

2.允许该主机访问服务器的web服务

- [root@Server ~]# cat /etc/nginx/conf.d/test_servername.conf

- server{

- listen 192.168.72.202:80;

- server_name www.ceshi.com;

- root /www/ce;

- location / {

- }

- }

- server{

- listen 192.168.72.202:80;

- server_name ce.first.com rhce.first.com;

- root /www/name;

- location / {

- }

- }

- [root@Server ~]# firewall-cmd --add-rich-rule='rule family="ipv4" source address="192.168.72.134/32" service name="http" accept'

- success

- [root@Server ~]# firewall-cmd --list-all

- public (active)

- target: default

- icmp-block-inversion: no

- interfaces: ens160

- sources:

- services: cockpit dhcpv6-client http ssh

- ports: 443/tcp 80/tcp

- protocols:

- forward: yes

- masquerade: no

- forward-ports:

- source-ports:

- icmp-blocks:

- rich rules:

- rule family="ipv4" source address="192.168.72.134/32" service name="http" accept

- rule family="ipv4" source address="192.168.72.134/32" service name="ssh" log prefix="tftp" reject

- #测试

- [root@Client yum.repos.d]# curl 192.168.72.202

- this is frist day of class

免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作!更多信息从访问主页:qidao123.com:ToB企服之家,中国第一个企服评测及商务社交产业平台。 |